Zu Pandemie-Zeiten haben wir einen Vorgeschmack bekommen, was passiert, wenn die Lieferketten aus China nicht mehr richtig funktionieren: Viele IT-Produkte waren einfach nicht zu bekommen. Aber was passiert, sollte es zu einem Handelskonflikt mit China kommen? Die IT-Branche ist auf Produkte aus China angewiesen, auch wenn die Lieferketten nun diversifiziert werden. Wie weit die wirtschaftlichen Verknüpfungen in der IT gehen, welche Anstrengungen es gibt, die Produktionen zu verlagern und inwieweit das sinnvoll ist, lesen Sie in unserer Titelstory ab Seite 10.

Sinnvoll ist auf jeden Fall der Schutz vor Ransomware. Allerdings ist der vorhandene Schutz oftmals nicht ausreichend. Hilfreich ist definitiv Backup & Disaster Recovery, um dem Angstgegner den Garaus zu machen. Wie die richtige Strategie aussieht, erfahren Sie im Channel Fokus ab Seite 26.

Eine „souveräne“ Strategie fährt jetzt AWS mit der „European Sovereign Cloud“. Der CloudRiese will sich stark für regulierte Branchen aufstellen und nimmt dafür viel Geld in die Hand (S. 16).

HEIDI SCHUSTER heidi.schuster@vogel.de

Die LH65er-Serie Displays voniiyamaliefern,dynamische und 800cd/m² helleInhalte, dieIhrPublikumbegeistern werden!

Dasintegrierte iiSignage² CMS-SystemdazugibtIhnen einevolleKontrolleüberIhre BotschaftenundWerbung.

Vefügbarvon43-bis86-Zoll.

CHANNEL FOKUS

BACKUP & DISASTER RECOVERY

Der AWS Summit in Berlin hielt in diesem Jahr einige Überraschungen bereit. CEO Adam Selipsky zog sich zurück und der Hyperscaler will für die European Sovereign Cloud langfristig viel Geld in die Hand nehmen. Der Startschuss dafür soll in Brandenburg fallen.

Die Bedrohungslage rund um Ransomware macht unkompromittierte Backups für den Notfall immens wichtig.

Bei der Netgo Group ist einiges los. Zukäufe über Zukäufe und zusätzlich gab es eine große personelle Veränderung an der Unternehmensspitze. Einen Strategiewechsel strebt der IT-Dienstleister aber nicht an.

Das Storage-System Fujitsu Eternus NU200 bringt Flexibilität in die Entry-Level-Kategorie.

TITELSTORY

MARKT & ANALYSEN

Das

Warum Siewert & Kau umstrukturiert und verstärkt auf Value setzt. > 6

Ungebremst weiter auf Kurs

Netgo hält weiter an der aktuellen Strategie fest – trotz des CEO-Wechsels. > 8

TITEL Decoupling? De-Risking?

So sieht der IT-Channel den künftigen Umgang mit China. > 10

Updates vom AWS Summit

Auf dem Berliner AWS Summit wurden erste Details zur European Sovereign Cloud bekannt. > 16

Den Mittelstand überzeugen

Warum sich der deutsche Mittelstand für britische Cloud-Services interessieren sollte. > 18

Geschäftsführerwechsel

Arcserve und Netgo haben neue Geschäftsführer bekommen. > 22

Neue Management-Positionen

D-Link wechselt Geschäftsführung aus, Fujitsu mit neuem Distributions-Chef > 23

Personalwechsel

Bei Acer und Komsa dreht sich das Personalkarussell. > 24

China wird zur IT-Großmacht. Das sorgt für Forderungen nach De-Risking oder gar Decoupling. So bewertet der IT-Channel die Situation.

CHANNEL FOKUS Backup & Disaster Recovery

Angstgegner Ransomware

Die Bedrohungslage macht unkompromittierte Backups für den Notfall immens wichtig. > 26

PEOPLE, STRATEGIES & INNOVATIONS

Effizientes Backup im Mittelstand

Datensicherung ist für den Mittelstand eine schwierige Aufgabe. > 38

PRODUKTE

Neue iPads und Business-Displays

Apple bringt eine neue iPad-Generation und Iiyama 100-Hz-Büro-Monitore. > 40

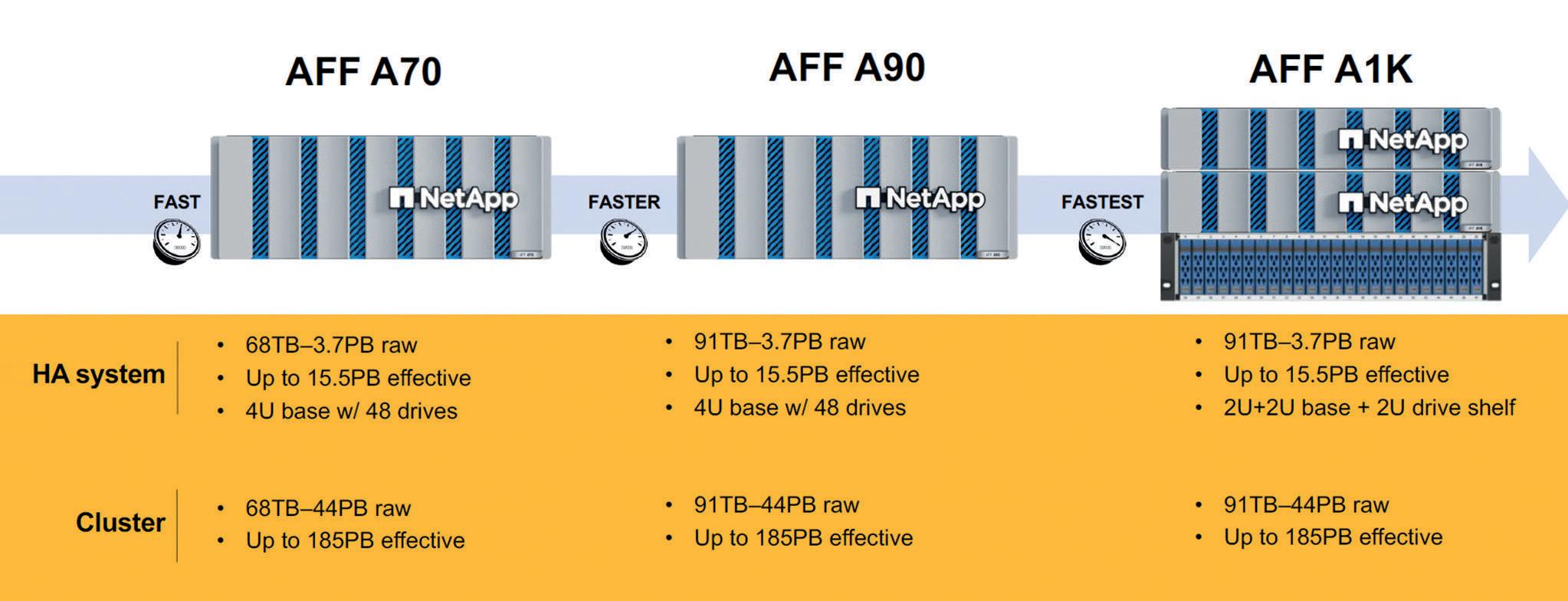

NetApp bringt Storage-Systeme für KI

Neue Unified-Storage-Systeme der AFF-ASerie für KI und kritische Workloads > 42

Unified-Storage von Fujitsu

Mit dem Eterneus NU200 startet Fujitsu eine neue Generation von StorageSystemen der Entry-Level-Kategorie. > 44

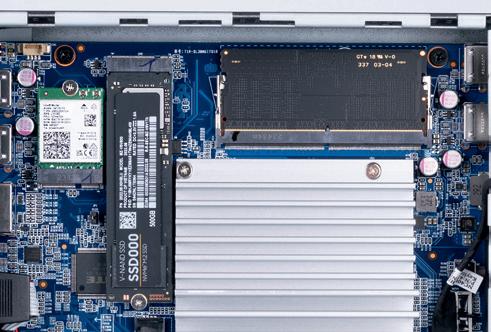

KI-Notebooks mit Qualcomm-Prozessor

Dell stellt erste Modelle der von Microsoft geschaffenen KI-PC-Kategorie vor. > 46

KI als Gemeinschaftsprojekt

SAP und IBM erweitern ihre Zusammenarbeit um die „Value Generation“. > 48

VERANSTALTUNGEN

Service Provider Summit

Beim SPS der Vogel IT-Akademie trafen sich Experten zum Austausch. > 62

Westcon-Comstor in Berlin

Westcon-Comstor lud seine Partner nach Berlin ein. > 64

DigitalX Region Süd

Die Telekom lud zur DigitalX nach München in die Allianz Arena ein. > 66

Impressum > 50

48 KI als Gemeinschaftsprojekt

SAP und IBM erweitern ihre Zusammenarbeit um die „Value Generation“. AKTUELLE NEWS & HINTERGRÜNDE AUS DEM IT-MARKT

Eine Umstrukturierung bei Siewert & Kau, der erste CFO des Unternehmens, neue Lagerflächen. Was hat das alles zu bedeuten?

Fordern 30 Jahre Distributionsgeschäft etwa große Veränderungen? Markus Hollerbaum und Björn Siewert verraten näheres. | Mihriban Dincel

Markus Hollerbaum wird zum Chief Sales Officer ernannt. Mit Claus Holzleitner hat Siewert & Kau seinen ersten offiziellen Chief Financial Officer (CFO) an Bord. Es tut sich etwas beim Value Added Distributor aus Bergheim. Mag das am 30-jährigen Jubiläum liegen oder hat es andere Gründe?

Die neue Rollenverteilung soll laut Hollerbaum für mehr Klarheit sorgen: Wer ist für was verantwortlich. Und das sowohl bei Herstellern, Partnern als auch Intern. Am Beispiel des CFOs erklärt Björn Siewert, Geschäftsführer bei Siewert & Kau, dass zu dieser Rolle mehr gehört als nur Financials. Darin liegt ebenso die Compliance. „Auf den Mittelstand und auf uns rollen immer mehr Regularien zu. Dem stellen wir uns und machen auch hier unser Unternehmen zukunftssicher“, erläutert Siewert. Schlagworte sind unter anderem CSRD, Lieferkettengesetz oder NIS2.

Ebenso spielen die Entwicklung und Ausrichtung des Distributors eine Rolle. „Wir haben über die letzten Jahre ein Competence Center aufgebaut und uns verstärkt auf Value ausgerichtet. Wenn ein Unternehmen weiterwächst und neue Märkte erschließt, ist eine immer wieder neue und gute

Aufstellung ratsam“, nennt Hollerbaum einen weiteren Grund. In den vergangenen 30 Jahren hätte sich das Distributionsgeschäft sowie die Anforderungen der Partner an die Distribution stark verändert. „Damit ist auch klar, dass wir unsere Strukturen stetig anpassen müssen, um nicht auf veraltete

Ein weiteres Thema, welches Siewert & Kau umtreibt, ist das Ende des Fujitsu-Client-Geschäfts – könnte man meinen. Hollerbaum nimmt es gelassen: „Wir waren als neuer Distributor das Distributionsküken. Damit war auch das Client-Geschäft gerade erst in der Aufbauphase.“ Freudensprünge habe man nicht gemacht, aber der VAD könne in diesem Segment eben auch mit Produkten anderer Hersteller dienen. „Viel entscheidender ist es, dass das Datacenter-

Strukturen zu bauen. Wir haben unseren zukünftigen Weg und Schwerpunkte festgelegt, zu dem ganz klar Value dazugehört“, räumt Siewert ein.

Das Distributionsgeschäft befindet sich im Umbruch, das reine Produktgeschäft wird weniger. Dafür steigt die Nachfrage nach

Geschäft weiterläuft. Denn das ist genau der Bereich, in dem wir mit unserem Competence Center unsere Stärken, persönlich ansprechbare Experten, Markt Knowhow, Beratungstiefe usw., punkten“, so der CSO. Siewert stimmt zu. Wichtiger sei der Fortbestand des Value-Geschäfts im Data- und Storage-Bereich mit den Vertrauten Fujitsus. „Sie sind für uns ein wichtiger Partner und wir gehen diesen Weg gemeinsam weiter“. Fujitsu sei ein Wachstumspartner.

Services und Beratung. „Wir müssen also stärker auf den Bedarf der Partner eingehen, in den Austausch gehen und Fragen stellen. Wir als Distributor müssen immer mehr beraten und sind das KnowhowBackup für unsere Partner, denn auch sie können nicht mehr alles wissen“, ist Hollerbaum bewusst.

Markus Hollerbaum, CSO und Björn Siewert (r.), Geschäftsführer bei Siewert & Kau

Gleichzeitig ist er überzeugt, dass so gemeinsam Projekte gemeistert werden können – in einem Vertrauensverhältnis, ohne Direktgeschäft seitens des VADs. „Der Distributor ist nicht mehr nur das große Lager, das alles zur Verfügung hat. Das ist zwar noch ein Teil, aber nicht

genau der Partner für die Channelpartner und Hersteller sein wollen, der auch komplexe logistische Anforderung erfüllt und die Verfügbarkeitswellen glättet“, erklärt Siewert eine immer noch wichtige Aufgabe der Distribution.

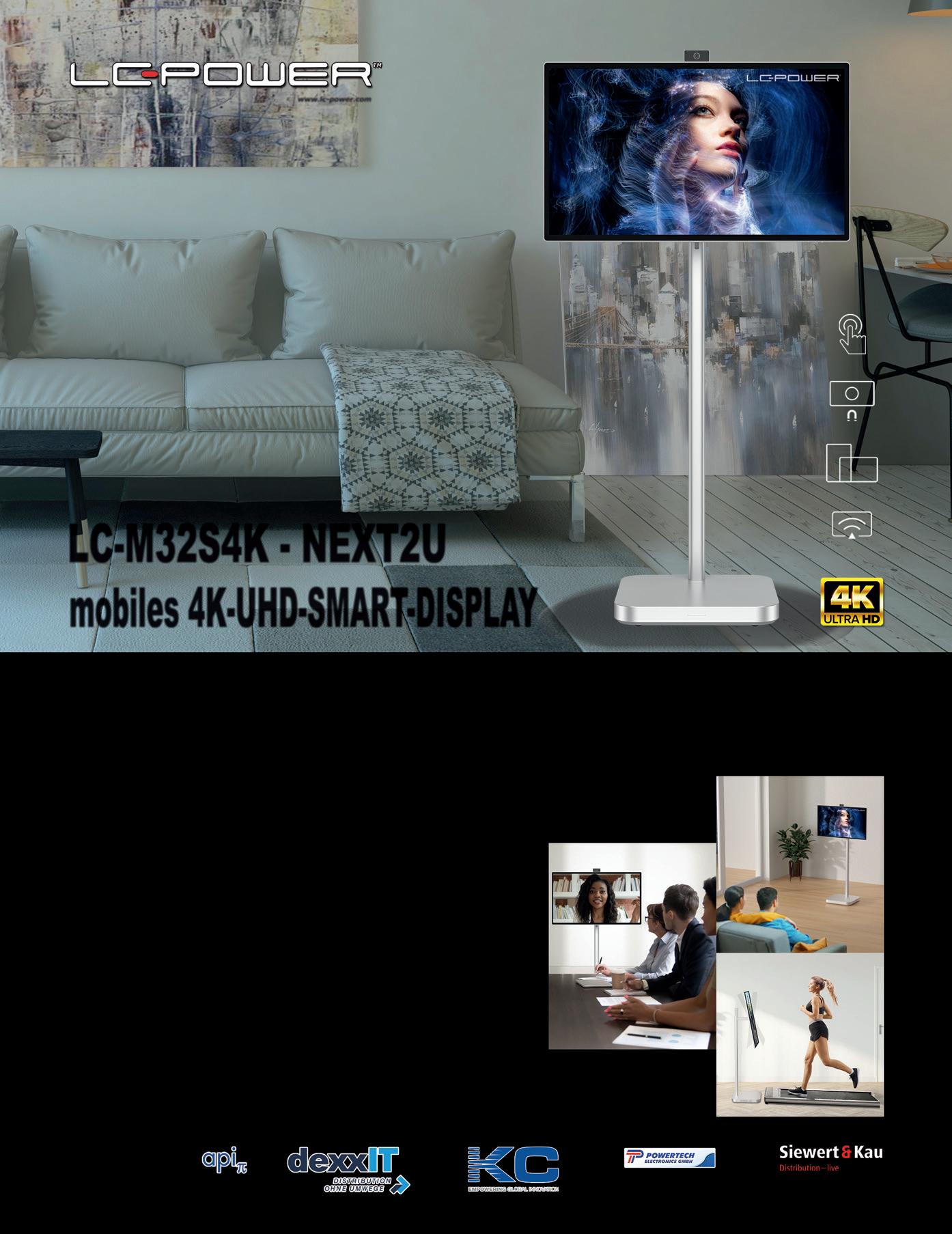

Das Hardware trotz allem immer eine Rolle spielen wird, zeigt sich in der hohen Nachfrage nach Digital Signage. „Wir sehen insbesondere Anfragen nach hochwertigen Verkaufsflächen oder Begehungsflächen wie Flughäfen. Da sind noch viele Spielfelder, wo viel investiert wird und noch viel Neues kommt“, bestätigt der Geschäftsführer. Das stehe alles unter dem Begriff Digitalisierung wirft Hollerbaum ein. Hier gibt es Herausforderungen, denen sich der VAD stellen müsse. Unter anderem

Auf den Mittelstand und auf uns rollen immer mehr Regularien zu. Dem stellen wir uns und machen auch hier unser Unternehmen zukunftssicher.

Björn Siewert, Geschäftsführer Siewert & Kau

mehr das Hauptgeschäft“, folgert der CSO.

Und trotzdem spielen Produkte für den Distributor weiterhin eine große Rolle. „Volumen ist noch in unserer DNA. Heute ist es ein dreidimensionaler Handel, da gehören Beratung und Services ebenfalls dazu. Natürlich brauchen wir auch weiterhin ein Lager. Weil wir

die steigende Komplexität: „Für beinahe jede Anforderung gibt es heute eine andere technische Lösung.“ Bei Digital Signage gilt daher: Das Netzwerk muss passen, ausreichend Verbindung da sein und die richtige, passende individuelle Lösung gefunden werden. „Das sind Themen, die Beratung brauchen. Beratung kann auch bedeuten, dass wir einspringen und teilweise mit den Experten vom Herstellern gemeinsam die richtige Lösung für den Endanwender finden“, sagt der CSO. n

Die Netgo Group wächst gut. Zukäufe über Zukäufe gibt der IT-Dienstleister in den letzten Jahren immer wieder bekannt. Und ein Ende scheint vorerst nicht in Sicht, zumindest, wenn es nach Michael Eberhardt geht, dem Interims-CEO der Netgo Group. |

Mihriban DincelWir wollen keinen wilden Blumenstrauß zusammenkaufen. Es muss strategisch, geografisch und vom Financial Management her passen.

Bei der Netgo ist so einiges los, unter anderem große personelle Veränderungen an der Unternehmensspitze. Nachdem Oliver Mauss, der ehemalige CEO, das Unternehmen verlassen hat, übernahm vorläufig Eberhardt diesen Posten, bevor ab September 2024 Jacques Diaz das Unternehmen leiten wird. In einem Gespräch verrät Eberhardt wie die weitere Strategie des Dienstleisters aussieht und wie es um das Wachstum steht. Netgo verfolge mit dem Investor Waterland eine klare BuyandBuildStrategie in

Deutschland. Und an dieser halte man weiterhin fest. Anvisiert werden dabei mittelständische Systemhäuser. In der Pipeline der Gruppe befinden sich immer potenzielle Unternehmen. „Der Markt ist die Grenze“, antwortet Eberhart daher auf die Frage, ob es ein Limit für das anorganische Wachstum gibt. Gleichzeitig betont er: „Wir wollen keinen wilden Blumenstrauß zusammenkaufen. Es muss strategisch, geografisch und vom Financial Management her passen.“ Im Rahmen dieser

Die Netgo bleibt unbeirrt und ungebremst weiter auf ihrem Kurs.

Strategie vergrößerte der IT-Dienstleister im vergangenen Jahr die Netgo Tax durch den Zukauf von Glöckler & Lauer sowie der Nitsche Gruppe. 2024 kam Msystems hinzu. Außerdem hat Netgo das Portfolio um Cloud-Technologien durch die Übernahme des Managed Cloud Service Providers ITgration Ende 2023 erweitert.

Trotz des Weggangs von Oliver Mauss strebt die Gruppe keinen Strategiewechsel an. Es geht unbeirrt weiter. „Das ist die Strategie, die wir eingeschlagen haben und weiter konsequent verfolgen werden“, versichert der Interims-CEO. Wachstum ist das Ziel – konkret plant die Netgo, organisch schneller als der Markt zu wachsen, um die 7 Prozent. „Nach oben hin ungebremst. Das werden wir auch schaffen“, sagt Eberhardt standhaft. Und davon ist er trotz aktueller Kaufzurückhaltung seitens der Kunden überzeugt. Denn an einigen Stellen sei die Nachfrage zurückhaltend, an anderen Stellen das Wachstum stetig hoch: Alles rund um Cloud und Cloudifizierung, das Service-Geschäft, Software und Security. Das liegt insbesondere am Kundenklientel der Group, die sich auf Mittelständer fokussiert. Hier ist Unterstützung bei Cloud-Migrationen aufgrund der Projektgröße und Security wegen der steigenden Anforderungen gefragt.

Das 2022 gegründete Kanzleigeschäft, Netgo Tax, sei ebenfalls ein Positivbeispiel, berichtet Eberhardt stolz. Hier laufe es besonders gut, auch was die Integration der akquirierten Unternehmen betrifft. „Da kommen Einheiten zusammen, die sehr gut zusammenpassen. Die Kultur ist klar und wir bewegen uns hier alle im mittelständischen Feld“, konkretisiert er. Das sei aber nicht in allen Segmenten so, gesteht der Netgo-Chef. „Wir haben zunächst eine One-Size-fits-All-Strategie gefahren, aber sehr unterschiedliche Unternehmen akquiriert, mit unterschiedlichem Kundenfokus. Da braucht man andere Prozesse“, räumt er ein. Ein SAPSystem wurde einführt, auf welches

zunächst alle übernommenen Dienstleister gebracht werden sollten. Aber gerade hier im kleinteiligen Geschäft braucht es mehr Zeit und Finanzierungsmittel, um so ein Unterfangen durchzusetzen und entsprechend zu automatisieren. „Eine meiner ersten Entscheidungen, war daher mehr Flexibilität – temporär durchaus auch unterschiedliche Systeme zuzulassen. Die Unternehmen werden aktuell lediglich über eine Schnittstelle in das SAP-System integriert“, erklärt Eberhardt eine seiner Handlungen als CEO.

Diese Flexibilität und Art der Integration sorge für finanzielle Transparenz ohne großen Aufwand und gefährde die Kundenbeziehungen der einzelnen Unternehmen nicht. Denn starke interne Prozessänderungen betreffen auch die Kunden und könnten den ein oder anderen abschrecken. „Darin liegen nicht die Synergien“, postuliert Eberhart. Diese lägen vielmehr in derselben Unternehmenskultur.

Weitere Zukäufe sind dennoch geplant. „Dauerhaft werden wir auf eine Systemlandschaft gehen, aber jetzt fokussieren wir uns auf Synergien im Marketing, Einkauf und GTM“, erklärt der Interims-CEO. Für die Segmente der Netgo Group ist man geografisch im Norden und Osten auf der Suche nach potenziellen Akquisitionen. Bei der Netgo Tax geht es um die Unternehmensgröße. „Wir wollen auf dem Markt der sichtbare Player werden. Es gibt keine Region, die wir hier ausschließen“, so Eberhardt.

Der CEO wittert insbesondere starkes Wachstumspotenzial im Service-Geschäft und bei Managed Services. „Wenn man in die Zukunft blickt, wird später vieles as a Service passieren“, ist er überzeugt. Eberhardt würde hier daher gern existierende Player auf dem Markt zukaufen. Allerdings sind deren Preise relativ hoch, weswegen er die Entscheidung des Investors, hier aktuell nicht zuzukaufen, nachvollziehen kann und für sinnvoll hält. Die Group setzt in diesem Bereich vorerst auf organisches Wachstum. n

Der Handelskonflikt zwischen den USA und China verschärft sich weiter und auch der Ton in der EU wird rauer. Wie sollte sich der Handel zu China gestalten? Sind Abkoppeln oder De -Risking die richtigen Schritte? Wir haben im IT-Channel nachgefragt. | Klaus Länger

Aktuell ist gar nicht absehbar, was alles bei einem ausgewachsenen Handelskonflikt mit China auf uns zukommen könnte.

Sven Glatter, Geschäftsführer Comteam

China wird von der verlängerten Werkbank westlicher oder taiwanischer IT-Hersteller zur eigenständigen IT-Großmacht. Das sorgt für Konflikte, die gelöst werden müssen, damit nicht die gesamte Branche darunter leidet..

In der westlichen Mythologie ist der Drache ursprünglich ein Symbol für das Böse, in Märchen und Sagen ein räuberisches Wesen, das Schrecken verbreitet, Schätze hortet und schließlich vom Helden getötet wird. In China ist der Drache dagegen ein ambivalentes Wesen, das aber überwiegend Gutes bewirkt und sogar ein Bild für die kaiserliche Macht war. Zwar ist der Drachen auch hierzulande durch Literatur und vor allem Hollywood teilweise zum Sympathieträger geworden, mit Blick auf China taucht aber wieder das Bild des bedrohlichen und sogar räuberischen Drachen auf, der in Konflikt mit dem Westen steht. Das hat auch mit dem geopolitischen und wirtschaftlichen Aufstieg Chinas zu tun, das von der verlängerten Werkbank zum „systemischen Rivalen“ geworden ist, so die deutsche Außenministerin Annalena Baerbock. Bundeskanzler Olaf Scholz erklärt: „China soll und wird ein wichtiger Wirtschaftspartner für Deutschland und für ganz Europa bleiben.“ Er lehnt Strafzölle wie die der USA gegen China ab. Begriffe wie Decoupling, also das wirtschaftliche Abkoppeln von China, oder zumindest DeRisking, also die Vermeidung von Abhängigkeiten, stehen aber trotzdem im Raum, auch für die ITBranche.

Hier machen vor allem Maßnahmen der US Administration Schlagzeilen, die darauf abzielen, China von fortschrittlichen Verfahren für die Chip Herstellung und von leistungsfähigen KIBeschleunigern abzuschneiden. Zuletzt wurde Intel und Qualcomm sogar der Verkauf von NotebookProzessoren an Huawei verboten, mit der Begründung, dass es sich um „KIProzessoren“ handelt. Auf der anderen Seite hat die chinesische Regierung angeordnet, dass staatliche Stellen in China ab 2027 nur noch eigene Prozessoren sowie Software verwenden dürfen. Das Land investiert enorme Summen in die Weiterentwicklung der Chipfertigung.

Unterhalb dieser Ebene sind China und der Westen bei ITProdukten weiterhin eng verzahnt. Trotz aller politischen Spannungen ist das chinesische Festland weiterhin der wichtigste Produktionsstandort für taiwanische ITHersteller und OEMFertiger. Auch US Hersteller wie HP, Dell oder Microsoft. Allerdings gibt es zunehmend Bestrebungen zur Verlagerung eines Teils der Produktion in andere Länder, was für stabile Lieferketten auch durchaus vernünftig ist. Sogar Lenovo als chinesischer Hersteller hat vor zwei Jahren in Ungarn ein Montagewerk eröffnet und

Alle großen Notebookhersteller bemühen sich, einen Teil ihrer Produktion aus China in andere Länder zu verlagern, selbst Lenovo Der Löwenanteil der Geräte kommt aber weiterhin vom chinesischen Festland, wie Zahlen der Marktforscher von Canalys zeigen. Das hat auch mit den dort günstigen Produktionsbedingungen wie erfahrenen Arbeitskräften und der Nähe zu Zulieferern zu tun.

produziert dort Server, Storage-Systeme und Workstations für den EMEA-Markt.

Systemhausverbunds künftige

Glaubensfrage

Beantwortung“. Meinung Herangehensweise „ist gar nicht ausgewachsenen China auf uns king geht on und verbaut Zukunft“, schrittweise und einen als Ziel, „der Bedingungen

Für Sven Glatter, Geschäftsführer der ausverbunds Comteam, ist der e Umgang mit China „eine echte frage und sehr komplex in der rtung“. Seiner persönlichen g nach, ist eine diplomatische ensweise sinnvoll, denn aktuell icht absehbar, was alles bei einem hsenen Handelskonflikt mit a auf uns zukommen könnte. De-Rist da eher den Weg der Deeskalatierbaut keine Wege für die , so Glatter und nennt eine se Unabhängigkeit von China en eigenen europäischen IT-Markt der unabhängig von den globalen gen und selbstbestimmt ist. Dann

hätten wir wiederum auch das Thema Nachhaltigkeit in Europa in der Hand und könnten selbst bestimmen, mit wem wir zusammenarbeiten und mit wem nicht.“ Ähnlich sieht das Jan Bindig, Vorstandsmitglied von Kiwiko. „Ein vollständiges Decoupling von China in der IT-Branche ist weder realistisch noch wirtschaftlich sinnvoll“, stellt er fest und ergänzt: „Bei kritischen Infrastrukturen und sicherheitsrelevanten Bereichen ist jedoch ein differenziertes De-Risking unerlässlich. IT-Sicherheitslösungen aus dem chinesischen Raum bergen aufgrund potenzieller staatlicher Einflussnahme und mangelnder Transparenz inhärente Risiken. Für diese sensiblen Bereiche sollten wir auf vertrauenswürdige europäische Anbieter setzen, die hohen Sicherheitsstandards und unabhängiger Kontrolle unterliegen.“

Kleine und mittlere Unternehmen (KMU) brauchen eine Finanzlösung, bei der sie im Banking-Alltag auch Rechnungsstellung, Ausgabenmanagement und Buchhaltung jederzeit im Blick haben. Genau das sind die Stärken von Qonto. Speziell für KMU und Selbstständige entwickelt, hat Qonto es sich mit seinem OnlineGeschäftskonto und den integrierten Finanz-Tools zur Aufgabe gemacht, eine All-in-one-Finanzlösung zu bieten. Dazu kommt: Qonto bietet eine Integration mit DATEV. Denn insbesondere die enge Zusammenarbeit mit Steuerberater:innen ist für viele Unternehmer:innen ein wichtiger Aspekt. So müssen sie sich weniger mit Bürokratie beschäftigen und können sich stattdessen ihrem Business widmen

Das Qonto Online-Geschäftskonto ist mit Tools für Rechnungsstellung, Buchhaltung und Ausgabenmanagement kombiniert Damit bildet Qonto eine zentrale Schnittstelle für KMU und deckt deren finanzielle Bedürfnisse vollständig ab. Ganz gleich, ob Kund:innen innerhalb Deutschlands abrechnen oder internationale Überweisungen in bis zu 58 Länder und 25 Fremdwährungen tätigen. Qonto unterstützt dabei,

Kunden- und Lieferantenrechnungen zu zentralisieren und Zahlungen in Echtzeit zu verfolgen

Der Erfolg spricht für Qonto: Mehr als 450.000 Kund:innen europaweit erledigen ihr Finanzmanagement inzwischen mit Qonto, dem europäischen Marktführer

•Digitale und schnelle Kontoeröffnung

• Deutsche IBANs, Mastercard Karten, SEPA-Echtzeit- und SWIFTÜberweisungen

• Umsätze in Echtzeit verfolgen

• Vereinfachte Rechnungsstellung, Buchhaltung und optimale Ausgabenverwaltung

• Flexible Finanzierungen

Als DATEV-Marktplatz Schnittstellen-Partner bietet Qonto mit der Integration des DATEV Belegbilderservice Rechnungswesens außerdem eine direkte Verbindung zu DATEV. Zusätzlich ermöglicht Qonto seinen Kund:innen sowie deren Steuerberater:innen die direkte Anbindung an das

DATEV-Rechenzentrum (RZ-Bankinfo-Verfahren). Kund:innen von Qonto können so reibungslos ihre Buchhaltung abwickeln und ihren Steuerberater:innen Zugriff auf ihr Geschäftskonto ermöglichen. Mit diesem Angebot setzt Qonto einen neuen Branchenstandard im digitalen Business Banking. So lassen sich Kontoumsätze und Belege einfach und sicher synchronisieren Zudem ist Qonto zertifiziert mit dem TÜV SÜD-Prüfzeichen für Anwendersoftware.

Qonto erleichtert KMU und Freiberufler:innen den Banking-Alltag durch ein Online-Geschäftskonto, das mit Tools für Rechnungsstellung, Buchhaltung und Ausgabenmanagement kombiniert ist. Über die benutzerfreundliche App oder den persönlichen Kundenservice, auf den Kund:innen 7 Tage die Woche zugreifen können, ist Qonto jederzeit erreichbar. Eine einfache und klare Preisgestaltung rundet das Angebot von Qonto ab

Weitere Infos unter: www.qonto.com/de

Die Globalisierung ist nicht zurückzudrehen, wir müssen uns für die nächsten Jahre aufstellen und das Zeitalter der Digitalisierung technologisch, kommerziell und regulativ vorbereiten.

KlausKaiser, Geschäftsführer Teccle Group

Auch die Hersteller von Servern und anderer Hardware für Datacenter und Cloud-Anbieter, die als sensible Infrastruktur gesehen werden, suchen vermehrt nach Alternativen zur Fertigung in China. So haben etliche taiwanische OEM-Hersteller wie Foxconn, Pegatron, Wistron, Quanta oder Compal Fabriken in Mexiko aufgebaut, um von dort vor allem den USamerikanischen Markt zu beliefern. Allerdings ist das nicht ohne Tücken. Denn laut einem Beitrag in der taiwanischen Publikation Digitimes kämpfen sie dort mit Problemen bei der Strom- und Wasserversorgung, dem Mangel an Fachkräften und der grassierenden Bandenkriminalität, die bewaffnetes Sicherheitspersonal nötig macht. Auch Indien ist angesichts der dortigen Bürokratie, dem Mangel an qualifiziertem Personal und protektionistischen Tendenzen als Produktionsstandort schwierig.

China ist zudem eine der wichtigsten Quellen für Rechnerkomponenten und deren Vorprodukte wie Platinen, Chips und Schnittstellen aller Art. Zudem kommen der Löwenanteil der Akkus aus China und es hat vor zwei Jahren Süd-

korea als wichtigste Quelle für Displays überholt.

Dirk Henniges, Geschäftsführer der Compass-Gruppe, setzt daher auf das Lieferkettensorgfaltspflichtengesetz der EU. Für ihn bietet es „einen wichtigen Rahmen für die Sicherstellung der Transparenz und Verantwortlichkeit entlang der Lieferketten. Garantien und klare Aussagen unserer Hersteller sind hier unerlässlich, damit die Technologie, die wir nutzen, auch sicher ist“. Einen kompletten Verzicht auf Produkte aus China hält er für unrealistisch und strebt stattdessen nach einem „ausgewogenen Ansatz, der sowohl die technische Leistungsfähigkeit als auch die Sicherheit und Transparenz in der ITBranche gewährleistet. Nur so können wir die Chancen des digitalen Zeitalters voll ausschöpfen und gleichzeitig die Risiken minimieren.“ Für ihn steht der IT-Channel, „für einen gesunden Wettbewerb, der Innovationen fördert und unseren Kunden die besten Lösungen bietet. Gleichzeitig müssen wir jedoch sicherstellen, dass diese Lösungen frei von technologischen ‚Hintertüren‘ sind, die potenzielle Sicher-

heitsrisiken darstellen könnten“.

Die Ausgewogenheit von technischer Leistungsfähigkeit, Sicherheit und Transparenz, die Henniges anspricht, ist ein wichtiger Punkt in der Diskussion um den richtigen Umgang mit China als ITGroßmacht. Hier spiegelt sich auch der Umgang mit chinesischen Unternehmen durch US-Regierung, EU und auch Bundesregierung. So wird beispielsweise Huawei sehr viel kritischer wahrgenommen als Lenovo, immerhin weltweit größter PC-Hersteller. Nur wird Lenovo kaum als chinesisches Unternehmen wahrgenommen.

Dazu sagt Oliver Rootsey, Sales Director for Intelligent Devices & Infrastructure Solutions bei Lenovo, folgendes: „Wir haben zwar chinesische Wurzeln, aber mit unseren eigenen Fabriken, Forschungseinrichtungen und Standorten, die auf der ganzen Welt verteilt sind, sind wir im wahrsten Sinne des Wortes international. Diese internationale Ausrichtung stärkt und hilft uns, flexibel auf Veränderungen im Markt zu reagieren. Lenovo wird in der Branche als globaler Konzern gesehen, der in über 180 Märkten dieser Welt aktiv ist.

Headquarter in Europa und den USA unterstreichen unsere Internationalität und sind mit ein Grund, warum wir als Global Player wahrgenommen werden.“

Auch die Firmenkultur ist stark durch die Menschen geprägt, die im Zuge der Übernahme der PC- und der x86-Sparte zum Unternehmen gekommen sind. Zudem ist Lenovo als Großkunde und Partner von Intel, AMD, Nvidia und Microsoft eng in das westliche IT-Ökosystem eingebunden.

Huawei wird dagegen viel stärker als chinesisches Staatsunternehmen und als Konkurrent wahrgenommen, der nach Unabhängigkeit von westlicher Technologie strebt und hier sogar die Führung übernehmen will, etwa beim Mobilfunk oder der Entwicklung eigener ARM-Prozessoren. Allerdings wird das Unternehmen durch die US-amerikanischen Sanktionen einen Schritt weit in diese Rolle gedrängt, da es von westlicher Technologie abgeschnitten wird und gezwungenermaßen Alternativen entwickeln muss. Ironischerweise ist Ren Zhengfei, Gründer von Huawei und

immer noch graue Eminenz des Unternehmens, ein Bewunderer der europäischen Kultur, was sich auch am zentralen Huawei-Forschungszentrum in Dongguan zeigt.

Für Klaus Kaiser, Geschäftsführer der Teccle Group, ist der geopolitische Aspekt im Prinzip nicht neu. Sie wird schon seit Jahren in der IT-Industrie geführt, etwa hinsichtlich der Abhängigkeit von bestimmten Komponenten für Produkte oder der Position der Hyperscaler im Markt. Er sieht in der Diskussion speziell beim Datenschutz und der Datensicherheit „eher einen Fokus auf Regularien, weniger auf die notwendige Innovationskraft und Zusammenarbeit.“ Es brauche diversifizierte Lieferketten, „mehr Innovationskraft in Europa und eine engere Zusammenarbeit innerhalb der Wirtschaft als ein Ökosystem. Die Globalisierung ist nicht zurückzudrehen, wir müssen uns für die nächsten Jahre aufstellen und das Zeitalter der Digitalisierung technologisch, kommerziell und regulativ vorbereiten – das Schlagwort ist hier Ökosystem!“ n

De-Risking

ist sinnvoll, eine Abkopplung nicht!

Die Vertreter des IT-Channels, die wir für diesen Beitrag befragt haben sind sich einig: Eine komplette Abkopplung von chinesischen IT-Herstellern ist nicht möglich und wäre auch nicht sinnvoll. Ein De-Risking, also eine Diversifizierung der Lieferketten dagegen schon. Aber nicht aus geopolitischen oder gar ideologischen Gründen, sondern um Probleme durch eine abreißende Lieferkette zu minimieren. Denn was passieren kann, wenn man sich zu sehr auf eine Lieferquelle verlässt, haben die Corona-Pandemie und auch die Verzögerungen auf den Transportwegen aus Asien gezeigt. Was die IT-Welt braucht, ist ein stabiles Ökosystem, in dem alle Teilnehmer auf Augenhöhe kooperieren, ohne dabei Sicherheit und soziale sowie ökologische Standards zu vernachlässigen.

BILD: HUAWEIAWS kündigte auf seinem Summit in Berlin an, dass Brandenburg der erste Standort der European Sovereign Cloud sein wird. Der Hyperscaler bindet sich mit einem Investitionsvolumen von 7,8 Milliarden Euro langfristig in der Region, will dort Fachkräfte ausbilden und weiter um Vertrauen werben. | Alexander Siegert

IWir investieren signifikant in neue Fachkräfte und die Infrastruktur vor Ort.

Max Peterson, VP European Sovereign Cloud, AWS

n Berlin kamen unter dem Motto „Connect. Collaborate. Learn.“ Partner und Kunden zu den AWS Summits zusammen. In über 150 Vorträgen und Partnersessions informierten sich die Teilnehmer zu den aktuellen AWS-CloudLösungen. Der Summit hielt einige Überraschungen parat. Zunächst wurde bekannt, dass sich AWS-CEO Adam Selipsky zum dritten Juni von seinem Posten zurückziehen wird. Die Nachricht kam für die Meisten unerwartet, da es ihm während seiner Zeit an der AWS-Spitze gelang, die Angriffe der Konkurrenten von Azure und Google Cloud Platform auf die führende Marktposition zu großen Teilen abzuwehren. Allein im ersten Quartal 2024 belief sich der Umsatz auf rund 25 Milliarden US-Dollar. Um bei GenAI an der Spitze mitzuspielen, soll nun Nachfolger Matt Garmann einen stärkeren Fokus auf KI legen. Ein erheblicher Teil der Summits beschäftigte sich deshalb damit, Partnern mittels Tools wie Amazon Bedrock zu zeigen, wie die aus dem Boden schießenden Use Cases schließlich in Business Cases umgewandelt werden können.

Die deutlich wichtigere Ankündigung für Europa folgte doch bereits am Morgen des Cloud-Gipfels in der Keynote von Stefan Höchbauer, Managing Director EMEA Central bei AWS. Nachdem Google letztes Jahr ankündigte, sich mit einer Cloud-Region in Berlin-Brandenburg niederzulassen, zieht nun auch AWS nach. Brandenburg soll die erste Region der sogenannten

European Sovereign Cloud (ESC) bilden. Ein großer Schritt für AWS in Europa, der aber auch politische Wellen schlägt. Denn das 7,8 Milliarden schwere Investment bis zum Jahr 2040 soll 2.800 neue Arbeitsplätze schaffen. Das Projekt soll Ende 2025 starten. Für die Ausbildung der Fachkräfte möchte man die Qualifizierungsmaßnahmen selber durchführen. Im Anschluss der Verkündung der ESC schilderten Max

Peterson, VP ESC bei AWS und der brandenburgische Wirtschaftsminister Jörg Steinbach ihre Vorstellungen von dem Projekt. Die ESC soll eine Cloud-Infrastruktur bilden, die sich speziell für den öffentlichen Sektor und stark regulierte Branchen eignen soll. Sie ist vollständig von anderen AWS-Regionen getrennt. Sämtliche Betriebs- und Support-Aktivitäten sollen nur von in der EU ansässigem Personal

durchgeführt werden. Laut Zahlen von Schneider Electric soll der weltweite Strombedarf von Rechenzentren und KI um 18 Prozent bis 2028 auf enorme 815 TWh ansteigen. Die Frage nach nachhaltigen Rechenzentren stellt sich somit dringender denn je. Laut Peterson sollen

EMEA

bis 2025 alle Datacenter des Unternehmens mit erneuerbaren Energien betrieben werden. Auch der Wirtschaftsminister Steinbach erhofft sich bei der Weiterentwicklung der Abwärmenutzung von modernen Rechenzentren Vorteile für die Wärmeversorgung in den Kommunen.

Auf dem Partner Summit am Vortag hatte man auch KMU als einen Fokuspartner ausgemacht. In diversen Vorträgen wurde darauf hingewiesen, welches Geschäftspotenzial in diesem Marktsegment liegt. Gerade bei Datensicherheit und Datensouveränität müsse bei den KMU weiter um Vertrauen geworben werden. Dies soll vor allem durch die bestehende Partner Community geschehen, die langjährige Kundenbeziehungen pflegt und vom Wachstum mit AWS-Angeboten überzeugt werden will. Insbesondere profitieren sollen hier Branchen wie die Fertigung und der Healthcare-Sektor. Das besondere Augenmerk auf Datenschutz, Sicherheit und regulatorische Compliance demonstriert den Willen von AWS, sich für höchste Standards für digitale Souveränität zu engagieren: „Wir arbeiten nach dem Prinzip, dass nur ein informierter Kunde die richtigen Entscheidungen trifft. Deshalb ist es unsere Verantwortung für Transparenz zu sorgen, damit sie unabhängig agieren können“, so Peterson. AWS wird beweisen müssen, ob es mit der ESC gelingt, den hohen Ansprüchen gerecht zu werden. AWS bleibt ein US-Unternehmen und fällt somit unter den US Cloud Act. US-Behörden könnten nach wie vor Zugriff auf Unternehmens- und Kundendaten haben. Hier muss der Hyperscaler noch viel Vertrauensarbeit leisten. Es bleibt abzuwarten, ob dies gelingt.n

Der Brexit ist Schuld: Der britische Cloud-Provider Hyve hat sich im Süden Berlins angesiedelt. Im Gespräch erläutert Gründer und Direktor Jake Madders, warum sich der deutsche Mittelstand speziell für britische Cloud-Services interessieren sollte. | DR. Dietmar Müller

Der britische Cloud-Anbieter Hyve, in dessen Portfolio sich Services für die Private- und Enterprise Cloud, Colocation und Cybersicherheit finden, hat seine deutsche Niederlassung im Süden Berlins angesiedelt. Laut Jake Madders, Mitbegründer und aktueller Direktor, firmiert die Hyve Managed Hosting GmbH in der deutschen Hauptstadt, weil sie Ähnlichkeiten in Bezug auf Kultur und Werte mit Brighton, dem Hauptsitz von Hyve, aufweist. Beide seien „blühende Technologiezentren mit einer einzigartigen Kultur, die tief in den Werten Freiheit, Ausdruck und Neugier verwurzelt“ seien. Ein solches Umfeld ziehe naturgemäß Startups und Technologieunternehmer sowie eine Vielzahl von Fachleuten aus der ganzen Welt an.

Das ist dem Unternehmen zu wünschen: Das Team in Deutschland zählt aktuell vier Köpfe und 12 offene Stellen. „Derzeit stellen wir eine Truppe zusammen, die sich mit den Beziehungen zu Vertriebspartnern befassen soll“, berichtet Madders. Unterstützung erfahren die Berliner durch ein externes Team mit 15 Mitarbeitern, das in der britischen Zentrale ansässig ist. „Es ist ein Büro, aber auch so viel mehr –wir nutzen unsere deutsche Niederlassung als regionale Drehscheibe für den europäischen Markt“, berichtet Madders. „Obwohl wir unser Berliner Büro erst vor ein paar Monaten eröffnet haben, haben wir bereits eine zentrale Organisation für unsere europäischen Aktivitäten eingerichtet.“ Der derzeitige Fokus liege klar auf dem Ausbau des Hubs in Deutschland und der Erweite-

rung des Kundenportfolios in der DACHRegion. „Wir haben zwar Rechenzentrumsstandorte in ganz Europa, aber es ist nicht unsere unmittelbare Absicht, ein weiteres Büro in Europa zu eröffnen“, so Madders. Für ihn sei Deutschland sein wichtigster europäischer Hub.

Für die „Vermarktung der Cloud-Dienste an Endnutzer“ arbeitet Hyve aktuell mit mehreren Technologieanbietern zusammen und offeriert nach Ansicht Madders „wettbewerbsfähige Tarife für Wiederverkäufer und Empfehlungsprogramme“. Auch sei man für Partner aus dem Bereich der Digitalagenturen interessant, weil diese die Hyve-Plattform auch für das Hosting ihrer Kunden nutzen könnten.

Hyve arbeitet mit Rechenzentrumsanbietern in München, Frankfurt oder Berlin zusammen, die über Tier-3- und Tier-4Einrichtungen verfügen. Auch stehen für die europäischen Kunden weitere Rechenzentren außerhalb Deutschlands zur Verfügung, namentlich in Nord- und Südamerika, Europa und Asien. „Frankfurt ist aber der größte InternetAustauschpunkt der Welt. Unser dortiges Rechenzentrum ist nach den höchsten Sicherheitsstandards zertifiziert. Für unsere Kunden in Deutschland bieten wir eine umfassende Palette von Dienstleistungen an, darunter Multi-Tenant- und SingleTenant-Cloud-Infrastruktur, dedizierte und Bare-Metal-Server sowie ColocationDienste“, so Madders. „Unsere gesamte Infrastruktur nutzt einen mehrstufigen Netzwerkansatz mit mindestens zwei ISPs, um

außergewöhnliche Zuverlässigkeit und optimale Leistung zu gewährleisten.“ Hyve habe bei allen Einrichtungen Wert auf Ausfallsicherheit und Nachhaltigkeit gelegt: Die Rechenzentren seien allesamt mit zwei Stromquellen, Batterie-Backups, N+1-Kühlsystemen und elektrischen Redundanzen ausgestattet, was einen unterbrechungsfreien Betrieb gewährleiste. Auch engagiere man sich für Nachhaltigkeit und versuche, den ökologischen Fußabdruck zu minimieren und einen Beitrag zu einer grüneren Zukunft zu leisten. Deswegen arbeite Hyve auch mit Rechenzentren zusammen, die mit erneuerbaren Energien betrieben werden.

Der große deutsche Markt ist für viele Cloud-Anbieter weltweit attraktiv, ob sie nun aus Skandinavien, Frankreich, Italien, USA oder Indien kommen. Warum sollten deutsche Nutzer ihre Daten aber ausgerechnet einem britischen Unternehmen anvertrauen?

Nun, laut Madders war der Sprung nach Berlin nicht zuletzt eine Folge des Brexits. „Wir wollten unseren Kunden im Vereinigten Königreich und in Europa versichern, dass die nahtlose Erbringung von Dienstleistungen fortgesetzt wird, und die Einhaltung der Datensouveränität und der europäischen Gesetze und Vorschriften gewährleisten. Mit dem neuen deutschen Drehkreuz rechnen wir aber nicht damit, dass der Brexit weitere Auswirkungen auf unser Geschäft haben wird.“

Er sieht seine Firma vor allem in Punkto Sicherheit anderen Angeboten überlegen:

„Die Hyve Managed Hosting GmbH ist ein regionaler Hub, der unabhängig agiert und den Kunden die Möglichkeit bietet, ihre Daten in einer bestimmten Region oder an einem beliebigen Ort zu speichern. Unser Netzwerk von Rechenzentren ermöglicht uns diese Flexibilität. Sicherheit, Compliance und Datensouveränität stehen bei uns an erster Stelle, was bedeutet, dass die Datensicherheit an erster Stelle steht. Vertrauen, Sicherheit und hervorragender Support sind ebenfalls von entscheidender Bedeutung und geben unseren Kunden die Gewissheit, dass sie ihr Unternehmen mit der Unterstützung von Experten vor Ort selbstbewusst führen und skalieren können.“

Mit seinen Services hat Madders insbesondere den Mittelstand in Deutschland und der DACH-Region im Auge. Gerne unterstütze man auch das Gesundheitswesen, Bildungseinrichtungen, E-Händler, Logistiker und Finanzinstitute, nicht zuletzt aber den öffentlichen Sektor: „Aufgrund unserer umfangreichen Erfahrung in der Zusammenarbeit mit Organisationen des öffentlichen Sektors in Großbritannien, wie z. B. dem NHS, freuen wir uns auch auf die Möglichkeit, Projekte des öffentlichen Sektors in Deutschland zu unterstützen“, so der Firmengründer. Ihm sei durchaus bewusst, dass dieser Sektor derzeit einen bedeutenden Wandel durchlaufe, was die Nachfrage nach erfahrenen und qualifizierten Cloud-Experten weiter in die Höhe treibe. „Aber im Grunde können wir jedem Unternehmen mit einer Online-Präsenz, d. h. Datenbanken, Websites und Anwendungen, helfen.“

Dabei dürfen Kunden auf einen „persönlichen Ansatz“ hoffen. Dieser lasse sich in folgende Kategorien einteilen: CloudBeratung, technisches Fachwissen und Design, Migrationsunterstützung und laufende Verwaltung. „Jeder Bereich bietet mehrere Kerndienste zur Verbesserung der betrieblichen Effizienz, sodass sich die Kunden auf die Weiterentwicklung ihres Unternehmens konzentrieren können, während wir uns um ihre Cloud-Umgebung kümmern“, so Madders. „Wir verfügen über die beste Trustpilot-Bewertung in der Branche, was zeigt, dass unsere Kunden mit unserem Service äußerst zufrieden sind“, erläutert der Director weiter. „Unsere Kunden sind unsere Partner, wir hören ihnen zu und arbeiten mit ihnen zusammen, um je nach Bedarf Optimierungen vorzunehmen, sei es in Bezug auf Kosten, Leistung, Skalierung oder Support. Ergänzt wird dies durch den 24/7/365-ExpertenSupport unserer Cloud-Spezialisten, der sicherstellt, dass wir die beste Lösung für die Bedürfnisse jedes Unternehmens liefern.“ n

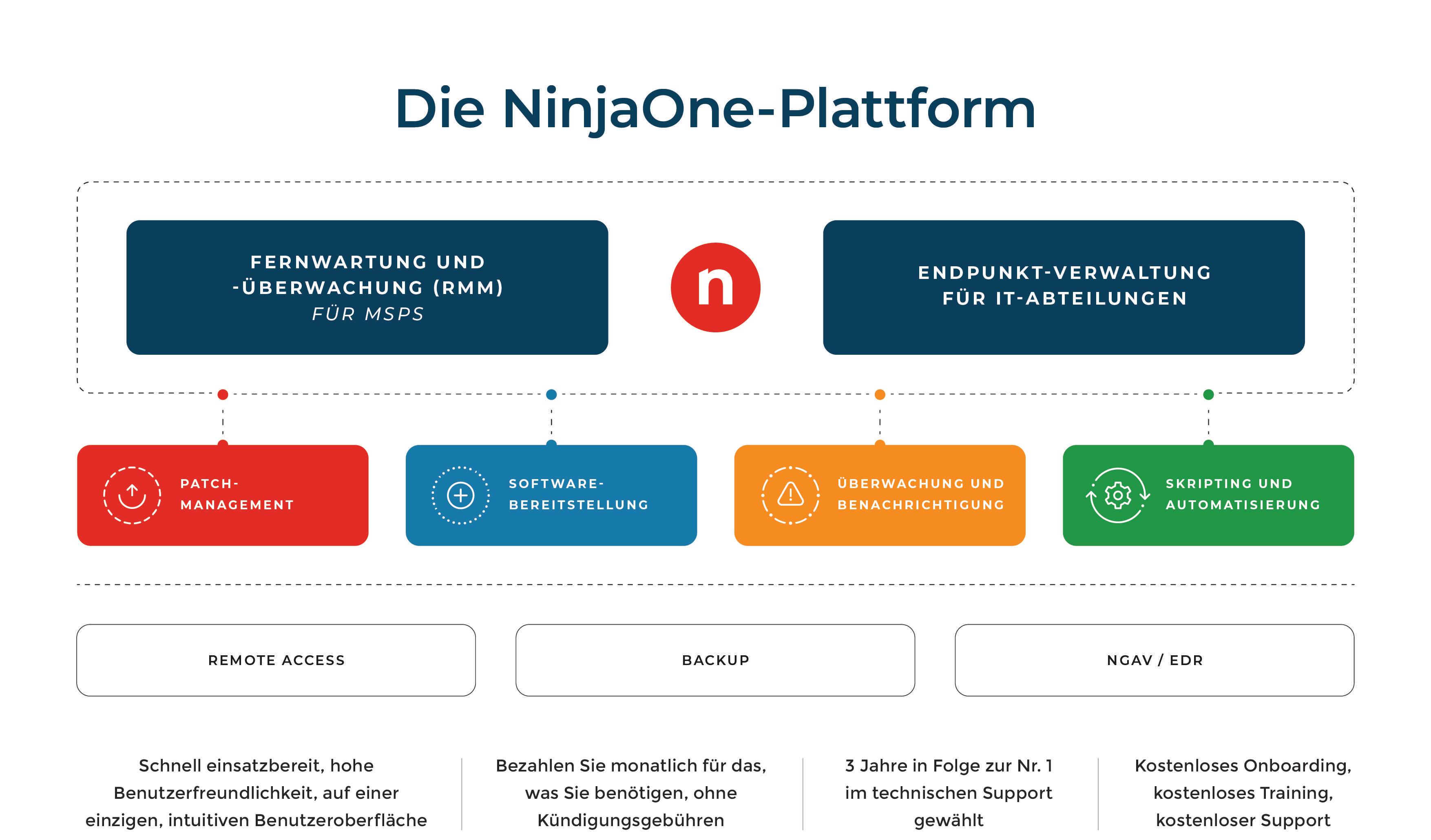

Bei der Datensicherung steht gerade der Mittelstand vor der schwierigen Aufgabe, sowohl die Herausforderungen der steigenden Komplexität moderner IT als auch die sich verschärfende Bedrohungslage in der Cybersicherheit mit einem meist kleineren Budget zu bewältigen.

Im Jahr 2023 verzeichnet Sophos einen Anstieg von 50% bei Ransomware. In Deutschland wurden laut dem Bericht des BSI zur Bedrohungslage insbesondere KMU und kommunale Verwaltungen überproportional häufig angegriffen. 68 erfolgreiche Ransomware-Angriffe wurden dem BSI bekannt. Die Dunkelziffer dürfte deutlich darüber liegen.

3 strategische Ziele für die Datensicherung im Mittelstand

Um den Herausforderungen rund um das Thema Datensicherung Herr zu werden, sollten KMU 3 übergeordnete Ziele in ihrer Strategie berücksichtigen.

1. C ybersicherheit: Im Hinblick auf die Professionalisierung von Angreifern und den verheerenden Auswirkungen einer erfolgreichen Ransomware-Attacke ist ein zuverlässiges Backup mit Disaster Recovery ein zentraler Bestandteil der Cyberresilienz jedes Unternehmens.

2. Automatisierung und intuitive Bedienung: Je weniger bei der Verwaltung der Backups manuell eingegriffen werden muss, umso besser. Eine intuitive Bedienung erleichtert die Einarbeitung neuer Mitarbeiter und kann damit auch den Fachkräftemangel etwas lindern.

3. Zentrales Management und Monitoring der Backups: Idealerweise fügt sich das Backup sowie das Monitoring der Backups nahtlos in ein übergreifendes und ganzheitliches IT-Management mit integrierten Lösungen ein

Backup ist wie eine Ransomware-Versicherung

Die Datensicherung wird auch gerne als die letzte Verteidigungslinie bezeichnet. Die Server haben eine herausgehobene Stellung und sind das primäre Ziel von Angreifern. Hier ist ein zuverlässiges Backup mit Disaster Recovery besonders wichtig.

Seit langem gilt der Ansatz 3-2-1 bei der Datensicherung als Mindeststandard. Er besagt, dass mindestens drei Kopien der Daten gesichert werden müssen, zwei Kopien auf zwei unterschiedlichen Medien und eine Kopie der Daten soll off-site gespeichert werden, wobei die Cloud die einfachste Option für eine Sicherung off-site ist. Für eine zusätzliche Sicherheit wird heute 3-2-1-1-0 empfohlen, welche eine Garantie für die Unveränderlichkeit der Daten (immutable) und eine Null-Fehlertoleranz (zero error) bei der Wiederherstellung mit einbezieht.

Neben den Servern bleibt aber auch das Backup von Endpunkten unerlässlich, weil Anwender teilweise sensible Daten direkt auf ihren Endgeräten abspeichern. Da Angriffe häufig über Endpunkte laufen, ist eine schnelle Wiederherstellung bei Endpunkten im Falle einer Ransomware-Attacke genauso wichtig.

Der Geschäftsführer, Raffi Kajberouni, vom US-amerikanischen Mittelständler H.E.R.O.S erzählt von seiner Erfahrung mit Ransomware: „Wir waren mit NinjaOne in der Lage, unser komplettes Computernetzwerk in 4 Tagen wiederherzustellen. Wir hatten 3 unterschiedliche Backups: ein lokales, einen weiteren Backup-Server und in der Cloud. Die Ransomware hatte alle unsere internen Systeme inklusive Backups infiziert. NinjaOne’s Cloud Backup hat uns gerettet.“

Datensicherung als Bestandteil eines ganzheitlichen IT-Managements

Die normalen Endpunkte bleiben als typisches Einfallstor verwundbar. IBM ist in seiner Untersuchung zu den Kosten von Datenschutzvorfällen im Jahr 2023 zu dem Schluss gekommen, dass 80% bis 90% der erfolgreichen Ransomware-Attacken über ungemanagete Endpunkte gelingen. Daran lässt sich ablesen, wie wichtig ein zentralisiertes ganzheitliches IT-Management ist NinjaOne vereint Endpunktmanagement, Patching, Antivirus und EDR sowie Backup auf einer zentralen und intuitiv zu bedienenden CloudPlattform

90% der erfolgreichen Ransomware-Attacken erfolgen über ungemanagete Endpunkte Ca.

Robert Kürrmann, Geschäftsführer von Abacus, hat es folgendermaßen zusammengefasst: „Die Zusammenarbeit mit NinjaOne war von Anfang an super. Die Einrichtung des Cloud-Backups von NinjaOne ist so einfach und deswegen ist die Akzeptanz im Team auch so groß. Heute verwenden wir bis zu 30% weniger Zeit auf die Backup-Kontrolle als vorher “

Gemäß einer Untersuchung von Omdia konnten 86% der befragten Unternehmen mit weniger als 250 Mitarbeitern mindestens 1 bis 2 Tools oder bis zu 4 Tools durch NinjaOne in ihrer Systemlandschaft zusammenlegen. Dadurch werden nicht nur die Arbeitsabläufe bei der Datensicherung und der Cybersicherheit effizienter, sondern auch die Kosten fallen niedriger aus. Durch die einfache Bedienung können auch neue Fachkräfte schneller angelernt werden und eventuelle Abgänge sind leichter zu verschmerzen.

Die Einbettung der Datensicherheit in ein ganzheitliches IT-Management liefert spannende Möglichkeiten für KMU, Sicherheit, Produktivität und Kosteneffizienz zusammenzubringen. NinjaOne bietet seinen Partnern eine vielversprechende Alternative mit seiner Plattform

Jacques Diaz verlässt Ende August die Axians-Gruppe, die er sechs Jahre lang als CEO geleitet hat. Ab 1. September startet Diaz dann ebenfalls als CEO bei dem IT-Dienstleister Netgo. Dort soll er die eingeschlagene Wachstumsstrategie der Gruppe weiter vorantreiben. Als Ziel ist der Ausbau der deutschlandweiten Präsenz sowie des Gruppenangebots in Sachen Managed und Cloud Services gesetzt. Bis zu seinem Antritt bleibt Michael Eberhardt, Chief Commercial Officer, weiterhin InterimsCEO. Er ist überzeugt, dass „der Übergang im September reibungslos verlaufen wird und die Gruppe einen versierten, engagierten CEO für die anstehenden Aufgaben bekommt“. | iz

Ich freue mich, die Strategie und die Ziele der Netgo-Gruppe weiter voranzutreiben.

Jacques Diaz, CEO Netgo

Der Anbieter von Datensicherungssoftware

Arcserve ernennt Chris Babel zu seinem neuen CEO. Mit dem Ziel, die Entwicklung und Bereitstellung von Datensicherungs- und Wiederherstellungslösungen zu beschleunigen, tätigen die langfristigen Investoren H.I.G. WhiteHorse und Monroe Capital zeitgleich zum Personalwechsel Investitionen. Damit soll vor

ChrisBabel

CEO von ArcserveChris Babel bringt über 20 Jahre Erfahrung mit. Er war von 2010 bis 2023 als CEO bei TrustArc tätig. Vor seiner Zeit bei TrustArc besetzte er Führungspositionen bei Verisign.

allem die Entwicklung kundenorientierter Produkte und Lösungen weltweit vorangetrieben werden.

„Chris ist eine Führungspersönlichkeit für Transformation, die viel Erfahrung darin mitbringt, Unternehmen als globale Marktführer im Umfeld der Security zu etablieren“, freut sich Mark Bernier, Managing Director bei H.I.G. WhiteHorse. „Unsere Kunden sehen sich mit einer wachsenden Bedrohungslandschaft konfrontiert, daher sind wir überzeugt, dass Chris die richtige Person ist, um das Unternehmen zu leiten.“ Zuvor war Babel von 2010 bis 2023 als CEO bei TrustArc tätig. Er ist maßgeblich für die Entwicklung von TrustArc zu einem weltweit führenden Unternehmen im Bereich Datenschutz-Compliance und Risikomanagement verantwortlich. Vor seiner Zeit bei TrustArc besetzte er Führungspositionen bei Verisign. | sk

D-Link wechselt die Geschäftsführung in Deutschland.

Thomas von Baross, Managing Director und Vice President Northern, Central und Eastern Europe bei D-Link, legt sein Amt nieder. Die Verantwortung übernehmen zukünftig Herr Chi-Yang Chou und Frau Wan-Fen Cheng. Die Hauptaufgabe der neuen Geschäftsführung besteht darin, die Position von D-Link in einem dynamischen und wettbewerbsintensiven Marktumfeld zu stärken, so das Unternehmen. Chou kam 2006 zu D-Link. Vor seiner Rolle als Geschäftsführer verantwortete er die Pan-Europäische Business Division im Hauptsitz in Taiwan. Zuvor hatte er verschiedene Führungspositionen in namhaften IT-Unternehmen inne. Cheng verstärkt das D-Link Team seit 2021. Bevor sie zur Geschäftsführerin befördert wurde, war sie bei D-Link als Senior VP tätig sowie in unterschiedlichen leitenden Funktionen. | hs

Julius Berger ist bereits seit April Senior Director und Head of Distribution- & Strategic Partnermanagement Germany bei Fujitsu. Damit verantwortet er das Distributionsgeschäft bei Fujitsu in Deutschland und ist der Nachfolger von Heiko Lühr, der Anfang des Jahres verstorben ist. Berger ist bereits seit über zwölf Jahren bei Fujitsu tätig und begann dort seine Karriere als Sales Trainee. 2013 wurde er Account Manager und 2016 Senior Sales Account Manager Central Europe. Im Oktober 2019 wurde Berger zum Head of Channel Sales Süd-Ost ernannt und nun zum Distributionschef. | hs

Bestelleundlizenziereinnerhalbeines Kalendermonatsmindestens5neueFirewalls undholdirdasNIS2-PremiumPaketimWert von1.900€gratis.*

SecurepointistDeinHerstellerfürIT-Sicherheitmade inGermany.MitunserenFirewallsbietestDu DeinenKundeneinemehrfachausgezeichneteAllin-1Security-Lösung.BeiBestellungvonmind.5 FirewallsmachenwirDichaußerdemzumNIS2Experten!

DASNIS2-PREMIUMPAKET

■ InfoveranstaltungenundUpdates

■ Schulungen

■ NIS2–Einstieg

■ NIS2–Organisation

■ NIS2–Technik

■ GutesNetzwerkdesign: DieSecurepointUnifiedSecurityMusterlösung

■ ZertifikatalsSecurepointNIS2Professional

DieAktionläuftnochbis31.07.2024Jetztmitmachen!

securepoint.de/aktion

*MaximaleinPaketproKalendermonat.Exklusive Hardwaretausch&VPNInfinity.

www.securepoint.de ·

Ab sofort leitet Sung-Hun Choi den Marketing- und PR Bereich für Acer in der DACH-Region. Zuvor war der gebürtige Niedersachse bei Acer als Director Gaming & New Business Europe, Middle East & Africa tätig. In seiner neuen Position wird Choi die strategische Ausrichtung der Unternehmenskommunikation und des Marketings bei Acer DACH lenken und berichtet direkt an Robert Perenz, Country Manager DACH bei Acer. Chois Vorgängerin Alexandra Böckelmann verlässt Acer auf eigenen Wunsch, um sich neuen beruflichen Herausforderungen zu stellen. Sie war seit dem Jahr 2000 bei Acer und leitete seit 2012 das Marketing und den PR-Bereich für die DACH-Region. | kl

Acer besitzt ein starkes Produktportfolio und erschließt immer wieder neue Marktsegmente.

Sung-Hun Choi, Head of Marketing & PR DACH,Acer

Tobias Schill

VP Sales, Komsa

Tobias Schill war die vergangenen fünfeinhalb Jahre in verschiedenen Positionen bei Zoom tätig. Weitere Stationen seiner Karriere waren Cisco, Computacenter und Hewlett-Packard.

Bei Komsa dreht sich das Personalkarussell. Nachdem Maik Goldschmidt das Unternehmen nach zehnjähriger Tätigkeit, zuletzt als Executive VP Sales, in Richtung Herweck verlassen hatte, nutzt der Distributor die Zeit zur Umstrukturierung. So kommentierte Steffen Ebner, Vertriebsvorstand bei Komsa, bereits im April: „Durch die Neuausrichtung unseres Geschäfts und den Ausbau unseres Vertriebs wollen wir zusätzliche Nachfrage kreieren und stärker als der Markt wachsen.“ Neben Christof Legat und Friedrich Wahnschaffe für die Bereiche UC beziehungsweise Microsoft Cloud stellt Komsa nun auch einen neuen Vice President Sales ein. Tobias Schill zeichnet in dieser Position künftig unter anderem für den Ausbau von Device as a Service verantwortlich. Er wird die Vertriebsaktivitäten im Dienstleistungsbereich – einschließlich Enterprise Sales, Regional Sales, International und Business Development – bündeln und enger miteinander verzahnen. | iz

Die IBYKUS AG setzt seit über 25 Jahren auf Low-Code-Plattformen in der Softwareentwicklung. Eine effiziente Möglichkeit, um Entwicklungsprozesse zu beschleunigen und Anwender:innen maximale Flexibilität zu bieten.

Wie eine web-basierte Softwarelösung die Verwaltung von Fördermitteln effizienter denn je gestaltet: Die IBYKUS AG für Informationstechnologie ist bekannt für ihre langjährige Expertise in der Fördermittelverwaltung. Mit der Übernahme der ECG (European Consulting Group) und EFG (Europäisches Fördermanagement) wurden Kompetenzen gebündelt und innovative Ansätze in der Softwareentwicklung ausgebaut.

Einer der großen Hypes in der Anwendungsentwicklung ist aktuell Low-Code. Bei der IBYKUS AG spielt diese Methode jedoch seit vielen Jahren eine zentrale Rolle. Auch in der Fördermittelverwaltung sind Low-Code-Plattformen nicht mehr wegzudenken. Und trotzdem bergen sie immer noch viel ungenutztes Potenzial.

Low-Code bezieht sich auf eine Methode in der Entwicklung von Softwarelösungen, bei der visuelle Tools und eingebettete, bereits vorkonfigurierte Funktionen verwendet werden, um Anwendungen mit minimalem manuellen Programmieraufwand zu erstellen. Mit Low-Code-Plattformen können Entwickler:innen Anwendungen aus vorgefertigten Modulen erstellen, anpassen und integrieren. Dabei ist das Schreiben von traditionellem Code immer noch Teil des Entwicklungsprozesses. Doch die Low-Code-Umgebung senkt den Anteil am Gesamtumfang erheblich ab. Das ermöglicht Benutzer:innen, Software deutlich schneller und ressourcensparender zu entwickeln.

Das IT-Unternehmen entwickelte „Eureka“, eine web-basierte Low-Code-Plattform, mit der sich die Online-Abwicklung des gesamten Förderprozesses abbilden und die Verwaltung von Fördermitteln effizienter denn je gestalten lässt. „Eureka“ ist seit über 20 Jahren im Einsatz und sorgt seitdem dafür, dass Fördermittel dort ankommen, wo sie gebraucht werden. Die Gesamtsumme beläuft sich bisher auf über 17 Milliarden Euro.

Aufgrund der Low-Code-Umgebung können auf Kundenseite selbstständig Änderungen vorgenommen werden und neue Förderprogramme mit minimalem Zeitaufwand konfiguriert werden – ganz ohne IT-Fachwissen. Bei der Entwicklung von „Eureka“ war der IBYKUS AG jedoch eines besonders wichtig: Eine Lösung zu erschaffen, die flexibel anpassbar ist, bei der auf Veränderungsprozesse kurzfristig reagiert werden kann und die Nutzer:innen die Möglichkeit gibt, selbstständig Konfigurationen vorzunehmen. Sprich: Eine Win-win-Situation auf allen Seiten.

Die Bedrohungslage rund um Ransomware macht unkompromittierte Backups für den Notfall immens wichtig. Auch wenn Microsoft mit eigenen Angeboten zum Backup-Player für M365 avanciert, bleibt das „Prinzip der geteilten Verantwortung“ und damit ein Markt für Drittanbieter bestehen. | Dr. Stefan Riedl

Angstgegner Ransomware ist ein Miststück. Der Schadcode nimmt sich Dateien, verschlüsselt diese, benennt sie dabei um und löscht dann die Ursprungsdatei. Wer zahlt bekommt (vielleicht) seine Systeme zurück. Doch ist es ratsam für das erpresste Unternehmen, bei einem Ransomware-Angriff das Lösegeld zu bezahlen? Auf diese Frage gibt es keine für alle Fälle korrekte Antwort. Und sie wird auch von Spezialisten abhängig vom Schadensdruck der betroffenen Unternehmen uneinig beantwortet.

Jeder gezahlte Euro kann schlechterdings einen weiteren Angriff finanzieren – das ist die über geordnete Sichtweise, die häufig von Strafver folgungsbehörden eingenommen wird. Nicht zu bezahlen reduziert zudem die eigene Attraktivität als zukünftiges, nochmaliges Angriffsziel. Allerdings verschieben sich die Prioritäten spätestens, wenn es an die Existenz des Betriebes geht. Aus der moralisch-holistischen Entscheidung wird dann schnell eine pragmatisch-kaufmännische, was jedoch nicht von einer

Die drei großen Trends, die den Markt prägen, sind Ransomware, Cloud und KI.

Ralf Baumann, Country Manager, Veritas

Von München bis Hamburg –Ransomware ist ein omnipräsentes Problem in der IT-Security.

Wer sich ohne Backup Ransomware eingefangen hat, darf sich grußlos von seinen Daten verabschieden.

/

forensischen Aufarbeitung durch Sicherheitsbehörden entbindet, die mitunter in gedeihlicher Zusammenarbeit mit IT-Security-Herstellern erfolgt.

Die 3-2-1-Backup-Regel schützt davor, wenn man statt dem sprichwörtlichen „Glück im Unglück“ einmal „Pech im Unglück“ haben sollte: Drei Datenkopien auf zwei Medien und ein externes Backup: Das ist der Kern des 3-2-1-Prinzips. Insbesondere Cloud-Speicher hilft hier. Denn dieser erfüllt zwei Anforderungen: Die der weiteren Kopie und die des externen Charakters. Angenommen, die Ausfallwahrscheinlichkeit für eine Sicherungskopie beträgt 1/ 100, sink t die Wahrscheinlichkeit bei zwei eingesetzten Systemen bereits auf: 1/ 100 * 1/ 100 = 1/ 10.000. Kommt ein weiteres Backup auf einem dritten System hinzu, bedeutet dies, dass die Wahrscheinlichkeit eines gleichzeitigen Ausfalls aller drei Geräte auf 1/ 1.000.000 abnimmt. Geprägt wurde das

Zur Wiederherstellungs-Problematik gesellt sich zunehmend ein weiteres Druckmittel, das Frank Schwaak, Field CTO EMEA bei Rubrik, folgendermaßen beschreibt: „Die Ransomware-Gruppen agieren heute flexibler und passen ihre Taktiken an – abhängig davon, wie die Verteidiger reagieren.“ Die Cyberkriminellen würden sich zunehmend nicht mehr nur darauf konzentrieren, Daten nur zu verschlüsseln, sondern sie stehlen diese auch. „Und dazu haben sie Zeit, denn es dauert meist eine Weile, bis ein Angriff im System entdeckt wird. Mit den Daten haben sie ein weiteres Druckmittel in der Hand: Sie drohen, die Daten zu veröffentlichen, wenn das Opfer sich weigert zu zahlen.“ Gelingt es ihnen noch dazu, die rasche Wiederherstellung der Daten zu verhindern, steigt der Druck für die Opfer, fasst Schwaak zusammen.

„Die Cyber-Bedrohungslandschaft im Allgemeinen und Ransomware-Angriffe im Besonderen unterliegen einem erheblichen Wandel“, postuliert Ralf Baumann,

Konzept, das mitunter als „goldene Regel der Datensicherung“ bezeichnet wird, vom Fotografen Peter Krogh. Die Zahl der zu erstellenden Kopien, verwendeten Speichermedien und Offsite-Standorten, an denen Backups aufbewahrt werden, lässt sich nach oben variieren. So kann aus 3-2-1 auch beispielsweise 6-4-2 werden, was das Datenverlustrisiko enorm reduziert. Die „3-2-1-1-0-Backup-Strategie“ erweitert den Klassiker „3-2-1-Regel“ und zwar folgendermaßen: drei Kopien der Daten auf zwei verschiedenen Medien gespeichert und eine Kopie extern gelagert. Außerdem soll eine Kopie schreibgeschützt oder unveränderlich gespeichert werden, und zu guter Letzt: Null Fehler bei der Wiederherstellung sollen durch regelmäßige Tests garantiert werden können, um Daten im Ernstfall tatsächlich planmäßig wiederherstellen zu können.

Country Manager bei Veritas. Jene Tools, die IT-Experten zur Verfügung stehen, sind auch für Kriminelle nutzbar, so der Veritas-Chef. Zudem würden technologische Fortschritte, insbesondere im Bereich der Künstlichen Intelligenz (KI) und des maschinellen Lernens dafür sorgen, dass Angriffe immer raffinierter werden. Unternehmen sollten nach seiner Überzeugung KI daher unbedingt auch in ihre

Wo Ransomware ungehindert zuschlägt, wächst kein Gras mehr.

Schutzstrategien einbeziehen, um sich zu wehren. Auch die Angriffsziele haben sich laut Baumann verändert: „Wurde früher vor allem nach Schwachstellen in der Infrastruktur gesucht, um Zugriff auf Unternehmensressourcen zu erhalten. Heute haben es Cyberkriminelle vermehrt auf die Zugangsdaten der Mitarbeiter abgesehen.“ In der Vergangenheit griffen Hacker beispielsweise Server mit Brute-Force-Attacken oder Credential Stuffing an. Heute sind die Schutzmaßnahmen dagegen so ausgefeilt, dass die Betrüger andere Wege gehen: Sie versuchen zum Beispiel, IT-Verantwortliche mit ausgeklügelten KI-Tools zur Preisgabe von Administrator-Passwörtern zu bewegen – und so loggen sich die Betrüger schließlich einfach in das System ein.

In dieselbe Kerbe schlägt Uli Simon, Director Sales Engineering bei Commvault: „Ransomware und ihre Operatoren sind intelligenter geworden.“ Die „Bad Actors“ dahinter würden demnach immer besser und auch „dank“ der KI sei es inzwischen nicht mehr die Frage, ob, sondern wann man angegriffen wird. Zudem wissen die Angreifer laut Simon, dass gerade Backups die von ihnen gesuchten Fundgruben für das Auffinden, Exfiltrieren und Verschlüsseln von Informationen sind: „Wobei der Trend hin zum Exfiltrieren und weg vom Verschlüsseln geht.“ Hacker hätten zudem gelernt, dass erst ein Angriff auf gesicherte Daten oder das Blockieren der dazugehörigen Infrastruktur Unternehmen und Behörden erst wirklich

Termine zum Thema Cyber Resilience:

Wir unterstützen Systemhauspartner mit Know-how zu Dell Technologies Produkten und Prozessen, Terminen zur Aus- und Weiterbildung und unseren IT-Services –kompetent, einfach und effizient. Das sichere hybride Data Center ist realisierbar mit den richtigen Technologien und Partnern an Ihrer Seite.

RPO: Eine wichtige Kenngröße, die beim Disaster Recovery bemüht wird, ist der „Recovery Point Objective“ (RPO), der die Frage widerspiegelt, wie viel Datenverlust in Kauf genommen werden kann. Es liegt in der Natur der Backup-Technologie, dass RPO letztlich der Zeitraum ist, der zwischen zwei Datensicherungen liegen darf, da diese Zeit bestimmt, wie viele Daten oder Transaktionen verloren gehen, wenn der vielzitierte Komet in das Datacenter einschlägt. Wenn für den Betrieb kein Datenverlust hinnehmbar ist, beträgt die RPO null Sekunden, wie beispielsweise beim elektronischen Geldverkehr.

CDP: Hier ist von so genannter „Continuous Data Protection“ (CDP) die Rede, beziehungsweise in anderem Kontext von „Realtime Backup“.

RTO: Die Kennzahl „Recovery Time Objective“ (RTO) ist artverwandt und beschäftigt sich mit der Frage, wie viel Zeit ab dem katastrophenbedingten Ausfall der Systeme bis zu ihrer Wiederinbetriebnahme vergehen darf. Die Bandbreite reicht hier von (mehr oder weniger fiktiven) null Minuten, bei denen der Geschäftsbetrieb, egal was kommt, nicht abbrechen darf, bis bin zu mehreren Wochen. Bei sehr niedrigen RTO-Werten geht es nicht um die Wiederherstellung, sondern darum, unterbrechungsfreie Geschäftsabläufe als Maßstab anzusetzen.

BCM: In diesem Fall ist dann eher von „Business Continuity Management“ (BCM) die Rede. Die Maximalforderung an IT-Verantwortliche sind folgerichtig Vorstellungen wie „RPO 0“, „RTO 0“, also „Continuous Data Protection“ und vollumfängliche „Business Continuity“.

„Kein Backup – kein Mitleid“ lautet ein geflügeltes Sprichwort in der IT-Branche.

Insofern sei es für Unternehmen und Behörden enorm wichtig, ein sauberes Backup als „last line of defense“ zu haben. Aus Commvault-Sicht sind Datensicherung und Datensicherheit vor diesem Hintergrund keine getrennten Bereiche mehr, und diese beiden Disziplinen der Cyberresilienz wachsen immer mehr zusammen. „Es wird aus unserer Sicht daher immer wichtiger, Präventivmaßnahmen, die heute bereits im Umfeld Data Security angewendet werden, auch im Umfeld Data Protection zu etablieren“, sagt Simon. Daraus ergebe sich die Notwendigkeit, dass ITOps und SecOps, aber auch die einzelnen Fachabteilungen, eng verzahnt zusammenarbeiten.

Richard Werner, Cybersecurity Platform

Lead Europe bei Trend Micro, berichtet, dass in den letzten Monaten eine massive Zunahme bei den blockierten Ransomware-Angriffen in Deutschland verzeichnet werden konnten. „Diesen

Attacken steht aber eine verbesserte Security Posture der Unternehmen gegenüber: Viele haben in letzter Zeit ihre Sicherheitsvorkehrungen verstärkt und setzen vermehrt auf Cybersecurity-Dienstleister.“ Incident-Response-Teams seien dabei besonders wichtig, um im Falle eines Ransomware-Angriffs bei der Wiederherstellung der betroffenen Prozesse zu helfen. Unternehmen hätten erkannt, dass es nicht ausreicht, sich nur auf die Prävention zu konzentrieren. Es sei entscheidend, auch für den Fall eines erfolgreichen Angriffs gut vorbereitet zu sein, womit sich der Kreis hin zu einem nicht kompromittierten Backup schließt.

Wobei dem Zusatz „nicht kompromittiert“ besonderes Augenmerk zu schenken ist. So weist Sven Richter, Marketing Manager DACH bei Arcserve, darauf hin, dass sich Cyberkriminalität der Zeit anpasst, die Taktiken der Angreifer immer kreativer werden. „Die Kriminellen versuchen nicht

USV-Anlagen tragen dazu bei, die Zuverlässigkeit, Stabilität und Leistungsfähigkeit von KI-Systemen zu verbessern, indem sie eine kontinuierliche und geschützte Stromversorgung gewährleisten.

In der heutigen digitalen Ära sind künstliche Intelligenz (KI) und maschinelles Lernen zu unverzichtbaren Werkzeugen für Unternehmen geworden, um ihre Prozesse zu optimieren, Daten zu analysieren und fundierte Entscheidungen zu treffen. Doch wie können Unternehmen sicherstellen, dass ihre KI-Systeme vor unerwarteten Stromausfällen und Spannungsschwankungen geschützt sind? Die Antwort liegt in der Implementierung von USV-Anlagen (unterbrechungsfreie Stromversorgung).

Der USV-Hersteller und langjährige Spezialist ONLINE USV-Systeme erläutert, wie USV-Anlagen dazu beitragen können, KI in Unternehmen zu unterstützen und zu schützen.

UNTERBRECHUNGSFREIE STROMVERSORGUNG FÜR REIBUNGSLOSE BETRIEBSABLÄUFE

KI-Systeme sind oft rund um die Uhr in Betrieb, um kontinuierlich Daten zu verarbeiten und Muster zu erkennen. Eine Unterbrechung der Stromversorgung könnte nicht nur den Betrieb der KI-Systeme stoppen, sondern auch zu Datenverlusten führen. USV-Anlagen gewährleisten eine unterbrechungsfreie Stromversorgung bei Netzstörungen sowie Stromausfällen und ermöglichen somit eine kontinuierliche Funktion der KI-Systeme.

SCHUTZ VOR DATENVERLUST

KI-Systeme basieren auf großen Datenmengen, die kontinuierlich verarbeitet und analysiert werden. Ein plötzlicher Stromausfall könnte dazu führen, dass nicht gespeicherte Daten verloren gehen, was nicht nur den Betrieb unterbricht, sondern auch die

Integrität der Daten beeinträchtigen könnte. USV-Anlagen bieten die Möglichkeit, wichtige Daten zu sichern und einen reibungslosen Übergang zu einem Notstromversorgungssystem zu gewährleisten.

KI-Systeme sind oft empfindlich gegenüber Spannungsschwankungen und Stromspitzen. Diese können zu Beschädigungen der Hardware führen oder die Leistung der Systeme beeinträchtigen. USV-Anlagen dienen als Puffer zwischen dem Stromnetz und den angeschlossenen Geräten, indem sie eine stabile und geregelte Stromversorgung bieten, die vor Spannungsschwankungen und Stromspitzen schützt.

Moderne USV-Anlagen verfügen über Funktionen zur Fernüberwachung und -steuerung, die es Administratoren ermöglichen, den Zustand der Stromversorgung und der angeschlossenen Geräte aus der Ferne zu überwachen und bei Bedarf Maßnahmen zu ergreifen. Dies ermöglicht eine proaktive Wartung und Fehlerbehebung, um Ausfallzeiten zu minimieren und die Verfügbarkeit der KI-Systeme zu maximieren.

JETZT ZUVERLÄSSIG VORSORGEN

Durch die Bereitstellung einer unterbrechungsfreien Stromversorgung, dem Schutz vor Datenverlust und Beschädigungen durch Stromschwankungen sowie der Möglichkeit zur Fernüberwachung und -steuerung tragen USV-Anlagen dazu bei, die Zuverlässigkeit und Leistungsfähigkeit von KI-Systemen zu maximieren und die Geschäftskontinuität zu gewährleisten. Dies ist entscheidend für Unternehmen, die auf diese Technologien angewiesen sind, um wettbewerbsfähig zu bleiben und fundierte Entscheidungen auf der Grundlage von Daten zu treffen.

USV-ANLAGEN SPIELEN DAMIT EINE ENTSCHEIDENDE ROLLE BEI DER UNTERSTÜTZUNG UND ABSICHERUNG VON KI IN UNTERNEHMEN.

KOSTENLOS UND UNVERBINDLICH

Benötigen Sie weitere Informationen? Unser ONLINE USV-Team steht Ihnen gerne für ein persönliches Informationsgespräch zur Verfügung.

BERATUNG:

Telefon: +49 89-242 39 90-10

E-Mail: partner@online-usv.de

ZENTRALE:

ONLINE USV-Systeme AG Luise-Ullrich-Straße 8 82031 Grünwald bei München

Unternehmensseite: www.online-usv.de

USV-Rechner: www.online-usv.de/usv-rechner

Cyberkriminelle werden

immer kreativer, sodass auch sogenannte

„Ransomware-as-aService“- Angebote in den Markt eingeführt werden.

nur die Daten, sondern auch die Backups zu verschlüsseln. Damit erzeugen sie einen zusätzlichen Druck auf Unternehmen, noch höhere Lösegelder zu bezahlen“, so Richter. Um Zugang zu den Systemen zu erlagen und die Malware zu platzieren, setzen Cyberkriminelle vermehrt auf Künstliche Intelligenz. „Ergo nehmen das Backup und dessen Schutz eine noch wichtigere Rolle ein, denn es ist und bleibt die letzte Verteidigungslinie im Kampf gegen die Cyberkriminalität“, so der Arcserve-Manager.

„Kein Backup – kein Mitleid“, lautet ein Spruch

Florian Huber, Country Manager DACH, AvePointOb Ransomware oder UFO-Angriff – Disaster Recovery sollte mit jeder Problematik zurecht kommen.

in der IT-Security-Branche. Gespeist wird diese Devise unter anderem durch das Modell der geteilten Zuständigkeit von Microsoft. Nun tritt der Konzern selbst als Backup-Anbieter auf. Dass dadurch dieses Prinzip aufgelöst wird, bezweifeln die Backup-Marktakteure durch die Bank, beispielsweise Sebastian Lacour, Senior Manager Channels Germany bei Veeam: „Das Prinzip ‚Shared Responsibility in the Cloud‘ bei Microsoft wird durch den Einstieg in den Backup-Markt nicht relativiert oder aufgelöst. Vielmehr wird die Verantwortung für die Sicherheit und den Schutz der Daten weiterhin sowohl Microsoft als auch den Kunden gemeinsam

zugewiesen.“ Denn: Microsoft stellt zwar sicher, dass die Grundlagen der Sicherheit in der Cloud eingehalten werden, während die Kunden weiterhin eine gewisse Verantwortung für die korrekte Konfiguration und den Schutz ihrer Daten tragen. Die eigene Veeam-Lösung passe weiterhin nahtlos in die Partnerlandschaft für das Microsoft-365-Umfeld. Die enge Integration in das Microsoft-Umfeld ermögliche erweiterte Funktionalitäten, eine einfache Datenwiederherstellung und eine umfassende Sicherheitsstrategie.

Auch bei Cohesity sieht man durch das Microsoft-Engagement in Sachen Backup

das eigene Geschäftsmodell nicht bedroht. Thomas Herrguth, Area Vice President CEMEA bei Cohesity, räumt ein, dass die Preisgestaltung für das Microsoft-Backup in Form der einfachen Formel 0,15 US-Dollar pro Gigabyte und Monat für KMU sicherlich ein attraktives Angebot sei. Aber: „Unser Kundenstamm hantiert mit Dutzenden von Petabytes, die auf unterschiedlichsten Datenquellen abgelegt sind.“ In seinem Business gehe es darum, diese Dateninfrastruktur und Massen von Daten auf einer hyperkonvergenten und hochskalierbaren Plattform zusammenzubringen. Für kleine Firmen mit geringem IT-Knowhow und einer homogenen Microsoft-

Umgebung wird sich das Backup-Konzept von Microsoft hervorragend eignen, schätzt der Manager ein. Sein Kundenstamm dagegen betreibe komplexe Netze, die sich aus verschiedenen Cloud-Infrastrukturen und lokalen Rechenzentren zusammensetzen. „Sie wollen diese fragmentierten Dateninseln auf unserer Plattform zusammenführen und alle Daten gemäß einheitlicher Vorgaben und Richtlinien verwalten und mit der ZeroTrust-Architektur vor Manipulationen schützen. Ein Angebot, das nur eine Dateninsel abdeckt, greift da viel zu kurz“, so Herrguth.

Paul Robichaux, Microsoft MVP und Senior Director of Product Management bei Keepit, hat sich dahingehend geäußert, dass der Eintritt von Microsoft in diesen Markt den dringenden Bedarf an DatenBackups für Microsoft 365, auf den die Anbieter von SaaS-Datensicherungslösungen seit langem hinweisen, bestätigt. Laut Robichaux verfüge ein überwältigender Prozentsatz der Unternehmenskunden von Microsoft über keine Backups, „was daran liegt, dass Microsoft ihnen verspricht, ihre Daten nicht zu verlieren.“ Die Kunden – und das erlebe er, Robichaux, in Unternehmen auf der ganzen Welt wieder und wieder –„ziehen aus diesem Versprechen den Schluss, dass Cloud-SaaS-Daten gar nicht gesichert werden müssen, weil Microsoft sie ja nicht verlieren wird.“ Diese Schlussfolgerung sei aber schlichtweg falsch und dieser weit verbreitete Irrglaube ein echtes Problem.

Mit der Einführung von Microsoft 365 Backup mache sich zwar jetzt auch Microsoft selbst daran, Microsoft 365-Daten gegen diverse Bedrohungen zu sichern, wie etwa bösartige Angriffe, Missgeschicke, fehlgeschlagene Automatisierungen und andere Unfälle. Allerdings stehe Microsoft dabei noch ganz am Anfang. „So gibt es keinen Backup-Schutz für Entra ID, Teams oder die Power Platform.“ Die Granularität der Wiederherstellung sei

Microsoft stellt sicher, dass die Grundlagen der Sicherheit in der Cloud eingehalten werden, während die Kunden eine gewisse Verantwortung für die korrekte Konfiguration und den Schutz ihrer Daten tragen.

gering, weshalb Backups von Drittanbietern weiterhin sehr wichtig seien. „Und wie immer gilt auch, dass die Backups physisch und logisch von der Infrastruktur von Microsoft getrennt sein müssen. Schließlich würden Sie ja auch nicht Ihren Ersatzschlüssel im Auto liegen lassen“, so der Microsoft MVP. „Most Valuable Professionals“ (MVPs) sind keine Microsoft-Mitarbeiter, aber ihnen wurde im Rahmen dieser Zertifizierung das Vertrauen von Microsoft zugesprochen.

Auf den Punkt, was das Microsoft-Backup leistet, aber auch nicht leistet, bringt es Florian Huber, Country Manager DACH bei AvePoint: „Microsoft 365 bietet seinen Kunden eine Betriebszeit von 99,9 Prozent, die die Verfügbarkeit sicherstellt. Was nicht berücksichtigt wird, ist die Wiederherstellung versehentlich verlorener, gelöschter oder beschädigter Daten, insbesondere von Daten, die außerhalb des 93-TagePapierkorbfensters liegen.“ Die Aktivierung des Microsoft-Backups in Hinblick auf

Dr. Stefan Riedl, Leitender Redakteur, IT-BUSINESS

Aufbewahrung und Versionierung könne dazu beitragen, wichtige Dateien und E-Mails zu erhalten. Aber Nutzer sind weiterhin für zusätzliche Datenschutzszenarien verantwortlich. Beispiele hierfür sind: Datenverlust durch böswillige Insider oder externe Angriffe, Datenwiederherstellungen nach längeren Ausfällen, Datenverlust aufgrund von ausscheidenden Mitarbeitern und deaktivierten Konten, die Abdeckung langfristiger versehentlicher Löschungen mit selektivem Rollback und

auch die Vermeidung von Nutzerzugriffen aufgrund von Berechtigungsfiaskos.

Wie man es dreht und wendet: Backup ist mehr als ein Klick in einem Dashboard, welches eine Speicherung in einem Microsoft-Rechenzentrum aktiviert. Die vielen Beispiele, die Drittanbieter mit ihren Lösungen abdecken zeigen auf: Dieses Ökosystem funktioniert nicht ohne weiterführende Speziallösungen und den implementierenden Channel. n

Wäre Physiklehrer Bömmel aus der Feuerzangenbowle Informatiklehrer gewesen, hätte sich sein berühmtes Filmzitat vielleicht wie folgt angehört: „Wo simmer denn dran? Aha, heute krieje mer de Backup. Also, wat is en Backup? Da stelle mehr uns janz dumm. Und da sage mer so: En Backup, dat is ene jroße schwarze Kasten, der hat hinten un vorn e Loch. Dat eine Loch, dat is de Input. Und dat andere Loch, dat krieje mer später.“

Später, wenn „dat andre Loch“, der Output, drangekommen wäre, würde Bömmel dann sinngemäß ausführen, dass Backup im Optimalfall ein kleines Zahnrädchen einer Strategie ist, die im Notfall – sei es der vielbemühte Kometeneinschlag oder (wahrscheinlicher) der schnöde Ransomware-Angriff, dafür sorgt, dass an der Datensubstanz nichts verloren geht.

Grand Elysée Hotel

Scandic Hafenpark

smartvillage Bogenhausen

»HackAttack – Das Informationssicherheitsspiel«

Svenja Schettke, Sr. Communication Consultant & Hannes van Diepen, Head of Client Services, Territory in Kooperation mit der DHL Group

»KRITIS für alle? Tipps und Tricks zur Umsetzung der NIS2-Richtlinie in Deutschland« Alexander Wolf, Geschäftsführer, TÜV Saarland Consulting

»Trends, Handlungsfelder und Maßnahmen einer modernen Security« Christian Nern, Partner / Head of Security Financial Services, KPMG

»Regionalisierung statt Globalisierung: Das neue Zeitalter der IT-Herausforderung« Prof. Dr. Dennis-Kenji Kipker, Research Director, cyberintelligence.institute LIVE-HACKING

»Live Hacking: Das Daily Business der Hacker – auch in Deinem Netzwerk?«

Marco Di Filippo, Chief Operation Officer, whitelisthackers

»Ransomware-Alarm: Wenn die Verteidigung versagt – Was tun?«

Thorsten Treidel, CEO / Founder, CT Cloud Design CYBER EXPERIENCES

»Von der Planung zur Panik: Strategien und Stolpersteine – Bereit oder nicht, hier kommt die Krise!«

Stefan Würtemberger, Executive Vice President IT, Marabu & Thino Ullmann, Experte für Cybersicherheit

Unsere komplette Agenda findest Du unter www.isxconference.de

Gleich zwei Varianten des neuen iPads hat der IT-Riese aus Cupertino diesmal an den Start gebracht. Mit kaum veränderten Design stehen Nutzern jetzt sowohl ein 11 Zoll großes als auch ein 13 Zoll großes iPad Air zur Auswahl bereit. Im Inneren der Tablet-Computer arbeitet nun ein M2-Chip. Dieser SoC ist nicht nur schneller als der bisherige M1, sondern auch mit einer Neural Engine (NPU) für KI-Funktionalitäten ausgestattet. Ebenfalls KI-fähig sind die neuen Modelle des iPad Pro. Im Inneren des 11 beziehungsweise 13 Zoll großen neuen iPad Pro werkelt der neue M4-Prozessor mit deutlich höherer Leistung. Dieser basiert auf der 3-Nanometer-Technologie der zweiten Generation vom Chiphersteller TSMC. Neu ist ebenfalls das Ultra

Retina XDR Display mit Tandem-OLEDPanel. Es ermöglicht die extrem flache Bauform der iPad-Pro-Modelle und soll eine sehr hohe Helligkeit liefern. | ml

Apple hat neue iPad-Reihen vorgestellt. Dazu gehört das iPad Air, das es jetzt sowohl mit 11als auch mit 13-Zoll-Diagonale gibt.

Vielen Anwendern sind 24-Zoll-Monitore auf dem Schreibtisch mittlerweile zu klein. Die neuen Prolite-Modelle XUB2797HSN-B1 und XUB2797QSN-B1 von Iiyama sind daher mit 27 Zoll großen

IPS-Panels im 16:9-Format ausgestattet. Der XUB2797HSN-B1 stellt eine Auflösung von 1.920 x 1.080 Pixel dar, der XUB2797QSN-B1 liefert mit 2.560 x 1.440 Bildpunkten eine höhere Pixeldichte und damit ein schärferes Bild. Beide schaffen eine Bildwiederholrate von bis zu 100 Hz für eine flüssigere Bildwiedergabe beim Scrollen oder beim Spielen im Homeoffice nach der Arbeitszeit. Ebenfalls verfügen beide Geräte über mehr Ergonomie durch entspiegelte Panels mit flimmerfreiem Backlight, Blue-Light-ReducerFunktion und einem Standfuß mit Höhenverstellung um bis zu 150 mm. Eine Pilotfunktion ist ebenso vorhanden wie integrierte Stereolautsprecher. Zu den Schnittstellen zählt neben einem HDMI- und einem DisplayPort auch USB-C mit Docking-Funktion. | kl

Die neuen 27-Zöller XUB2797HSN-B1 und XUB2797QSN-B1 von Iiyama bieten 100 Hz Bildwiederholfrequenz. Ein USB-C-Dock mit 65-Watt-Stromversorgung und LAN-Anschluss ist ebenfalls eingebaut.

DR. STEFAN RIEDL IT-BUSINESS

3. Juni 16.00 Uhr

HEIKO EBERMANN VERTIV

MIT VERTIV NEUE GESCHÄFTSCHANCEN NUTZEN

CHRISTIAN GANSEN VERTIV

Infomieren Sie sich in diesem IT-BUSINESS Channel Webinar, welche unterschiedlichen Lösungen es für die Flüssigkeitskühlung gibt, wie Sie für Ihre Kunden die Kosten senken und deren Nachhaltigkeitsziele erreichen können.