CYBERSECURITY

KRISEHÅNDTERING ER EN LEDELSESOPGAVE

Cybersikkerhed afgøres ikke i IT – men i direktionen, når krisen rammer.

CYBERRESILIENS ER ET KONKURRENCEPARAMETER

Evnen til at fungere under angreb er blevet afgørende for forretningen. 14

SAMLINGSPLADSEN FOR DANMARKS CYBERSIKKERHED

V2 Security samler beslutningstagere, eksperter og løsninger ét sted.

Angrebet er i gang. Hvem tager styringen?

Der skal handles hurtigt.

LCG træder til med triage, koordinering, containment, investigation og støtte til recovery, så I genvinder kontrollen, begrænser skaden og kommer sikkert videre.

Securing Tomorrow, Today.

Omslagsfoto Unsplash

Distribution Børsen, April 2026

Trykkeri

Bold Printing Malmö, Bold printing Stockholm, Gota Media Borås & Bold Printing Sundsvall. Med forbehold for evt. tryk- og farvefejl.

Kontakt os +45 89 87 10 25 www.contentway.dk contentstudio@contentway.dk

Contentway

Contentway er specialister i content marketing og producerer tematiske cross-media kampagner med distribution gennem førende dagblade og medieplatforme.

Det redaktionelle indhold denne publikation er produceret til generelle informationsformål. Partner Content, advertorials og annoncer er produceret af eller i samarbejde med deltagende virksomheder og organisationer. Indholdet afspejler de respektive afsenderes egne synspunkter, analyser og konklusioner og deles ikke nødvendigvis af Contentway. Contentway er ikke ansvarlig for indholdets nøjagtighed og fraskriver sig ethvert ansvar for eventuelle faktuelle fejl, trykfejl eller farveafvigelser.

Følg os @contentwaydk

Krisehåndtering er

Cybersikkerhed handler ikke kun om at holde angriberne ude. Det handler mindst lige så meget om, hvad man gør, når de alligevel kommer ind. Og det er her, alt for mange virksomheder står uforberedte.

Vil du øge kendskabet til dit brand med det rette indhold og nå ud

89 87 10 25 contentstudio@contentway.dk

Ransomware, datalækage, systemnedbrud. Scenarierne er velkendte, truslerne dokumenterede og konsekvenserne potentielt eksistentielle. Alligevel behandler mange direktioner cybersikkerhed som et teknisk anliggende. Som noget, der hører hjemme i IT-afdelingen snarere end i direktionslokalet. Det er en fejltagelse, der kan koste dyrt.

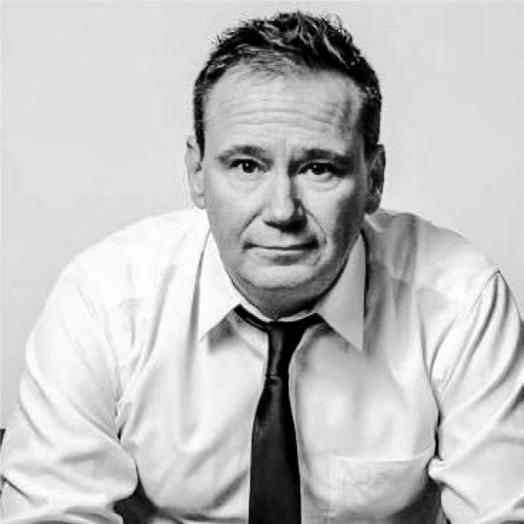

Krisehåndtering er en ledelseskompetence. Ikke en teknisk funktion. Når et angreb rammer, er det direktionen, der skal tage stilling til, om man betaler løsesum, hvornår man kommunikerer til offentligheden, og hvordan man håndterer myndighederne. Og ikke mindst gerningsmændene. Det er beslutninger med juridiske, økonomiske og omdømmemæssige konsekvenser. Oog de skal træffes under massivt pres, med ufuldstændige oplysninger og et ur, der tikker.

Den kompetence opstår ikke af sig selv. Den kræver tre ting.

Først en plan. Ledelsen skal have en kriseplan, der beskriver ansvar og beslutningsgange UNDER krisen. Ikke en generisk, lang beredskabsplan fra et konsulentfirma, som kun handler om eskalationstrin og teknik, og som samler støv i en skuffe. Ledelsen har brug for en levende plan, der er bygget på reelle

erfaringer med krisehåndtering. Hvilke beslutninger træffer vi - og i hvilken rækkefølge? Hvornår inddrages bestyrelsen? Hvornår kontaktes politiet? Det skal være afklaret i planen, og den skal være til at anvende i praksis, når krisen rammer.

Dernæst træning. En plan er ikke nok. I de seneste 100+ ransomware-sager, jeg har håndteret som kriseforhandler, har under to procent af direktionerne trænet krisehåndtering inden angrebet. Det er et tal, der burde chokere. De fleste møder altså den potentielt værste dag i virksomhedens nyere historie uden nogensinde at have øvet sig på at navigere i den.

Virksomheder, der gennemfører årlige kriseøvelser, oplever til gengæld et markant løft i direktionens reelle sikkerhedsforståelse. Og det er ikke overraskende: Man lærer ikke krisehåndtering (endsige sikkerhed) af en PowerPoint. Man lærer det af at opleve på egen krop, hvad der sker, når sikkerheden fejler. Og jo altså i et kontrolleret miljø, hvor fejl ikke koster virksomheden dyrt. Kriseøvelser er det eneste, der bygger den muskelhukommelse, som gør det muligt at bevare overblikket og træffe de rigtige beslutninger, når alt brænder for alvor.

Og endelig skal ledelsen have garanteret adgang til de rigtige ressourcer. En cyberkrise

er multidimensionel. Den kræver juridisk bistand til at navigere i ansvarsspørgsmål, databeskyttelsesforpligtelser og ikke mindst juridiske risici i forhold til de kunder, som oplever tab fordi virksomheden er ramt. Den kræver incident response-specialister, der kan begrænse skaden og genetablere drift. Den kræver krisekommunikation, der kan håndtere medier, kunder og investorer. Og i mange tilfælde kræver den en professionel kriseforhandler, der kan håndtere kontakten til kriminelle afpressere. Og samtidig er det afgørende jo ikke kun, at disse kompetencer eksisterer et sted i verden, men at virksomheden er garanteret at kunne trække på dem med øjeblikkelig virkning, når krisen rammer.

Realiteten er, at ingen beskyttelse er hundrede procent effektiv. Angriberne behøver kun lykkes én gang. Og i det øjeblik de gør, er det ikke teknologien, der afgør udfaldet. Det er ledelsens evne til at håndtere krisen.

Den egentlige målestok for cybersikkerhed er derfor ikke, om man kan holde angriberne ude. Det er, om man kan håndtere det, når de kommer ind. Den virksomhed, der har en gennemprøvet plan, en trænet direktion og krisespecialisterne klar til kamp, vil komme bedre igennem end den, der blot har brugt millioner på teknisk sikkerhed, men aldrig øvet det menneskelige og ledelsesmæssige beredskab.

Bedre sikkerhed opnås bedst ved at være klar til at håndtere det værste. Det er ikke en defaitistisk tankegang. Det er den mest ansvarlige.

Sikkerhed er ikke et flueben

Digital sikkerhed handler ikke længere kun om kontroller, politikker og tekniske krav. For virksomheder er den vigtigste opgave at forstå, hvilke trusler der faktisk kan ramme dem, hvilke konsekvenser de kan få, og hvor små svagheder kan vokse sig store. Ifølge Bjarke Alling, CISO i Aeven, begynder godt sikkerhedsarbejde derfor med risikoforståelse, et klart normalbillede og en ledelse, der kan omsætte trusler til handling.

Digital sikkerhed bliver ofte behandlet som noget, virksomheder kan sikre med de rigtige systemer, politikker og kontroller. Men den tilgang giver en falsk tryghed, mener Bjarke Alling, CISO i den danske IT-infrastrukturvirksomhed Aeven.

“Sikkerhed er jo en dynamisk størrelse, som er i konstant bevægelse,” siger han.

Netop det overser mange virksomheder, når de arbejder med sikkerhed som en fast tjekliste. Ifølge Bjarke Alling er en af de største misforståelser, at man kan gøre alt det rigtige på papiret og dermed tro, at problemet er løst. I virkeligheden handler det om løbende at forstå, hvordan truslerne udvikler sig, og hvad de konkret betyder for ens egen forretning.

For sikkerhed handler ikke kun om trusler. Den handler om risiko, altså sandsynlighed og konsekvens.

“Truslen kommer til at fylde hele billedet. Men i realiteten skal du tage den trussel, og så skal du køre den ned igennem en analyse,” siger han.

Han sammenligner det med at bo ved siden af en flod. Det er ikke i sig selv en risiko. Men

Det er ikke længere et spørgsmål om, hvis du bliver kompromitteret. Det er et spørgsmål om, hvornår det sker.

hvis der ofte er højvande, og huset bliver oversvømmet, opstår risikoen. Og hvis man kun taler om truslen uden også at tale om, hvordan konsekvensen kan gøres mindre, bliver sikkerhedsarbejdet hurtigt abstrakt.

“Hvis vi kun kigger på trussel og risiko, så ender vi i en pompøs diskussion uden egentlig handling,” siger han og tilføjer: ”Det er ikke længere et spørgsmål om, hvis du bliver kompromitteret. Det er et spørgsmål om, hvornår det sker.”

Det er netop her, ledelsen kommer ind. Virksomheder skal ikke bare vide, at der findes farer. De skal kunne vurdere, hvilke hændelser der vil ramme hårdest, hvad de vil koste, og hvilke investeringer der derfor giver mening. Det kræver et ledelsesrum, ikke kun it-drift.

hængigheder, jo lettere er det at opdage afvigelser og reagere, før små fejl udvikler sig til større hændelser.

De små tandhjul gør forskellen

Samtidig advarer Bjarke Alling mod at stirre sig blind på de store overskrifter. Geopolitik og internationale spændinger fylder meget i debatten, men i det daglige sikkerhedsarbejde er det ofte de små tandhjul, der afgør, hvor robust en organisation reelt er.

“Vi bevæger os jo ikke i store hop, vi bevæger os i små skridt. Det er jo summen af de små ting, der gør de store ting,” siger han.

For mange virksomheder er det hverken realistisk eller nødvendigt at ændre alt på én gang. Derfor bør man begynde med de områder, hvor risikoen er størst, og hvor forbedringerne er til at gennemføre.

Det kan for eksempel være evnen til at få opdateret sine systemer hurtigt nok. “Har du et it-system, som står og kører, så kan jeg begynde at bevæge mig videre rundt i netværket,” tilføjer han.

Det kan virke som en mindre teknisk detalje, men en kendt sårbarhed kan give angribere en åbning ind i virksomheden. Og når først de har fået fodfæste i ét system, kan de bruge det som springbræt til at undersøge resten af netværket og finde veje til mere følsomme dele af forretningen.

AI flytter trusselsbilledet Når Bjarke Alling ser frem mod de kommende år, forventer han især, at AI-understøttet svindel vil fylde mere.

Kend dit normalbillede

Et centralt begreb for Bjarke Alling er virksomhedens normalbillede. Altså en forståelse af, hvordan systemer, logins, netværk og adfærd normalt ser ud, så man kan reagere, når noget afviger.

Han bruger bankkontoen som billede. De fleste ved nogenlunde, hvad de plejer at have stående. Hvis der pludselig mangler mange penge, eller der dukker et usædvanligt beløb op, reagerer man instinktivt. Den samme logik bør virksomheder bruge på deres it-sikkerhed.

Hvis man ikke kender sit normalbillede, bliver det langt sværere at opdage, når noget er galt. Og det er netop en del af problemet ved cyberkriminalitet, at fodaftryk ikke altid er tydelige. Nogle angreb opdages først, når systemer bryder ned. Andre forløber mere stille, fordi data bliver stjålet uden synlige spor.

Derfor skal virksomheder blive bedre til at indsamle og analysere de data, de allerede har, mener han. På samme måde som man bruger nøgletal og sammenligninger til at læse et regnskab, bør man også arbejde mere systematisk med sikkerhedsdata.

“Der er jo rigtig, rigtig mange måltal,” siger Bjarke Alling og nævner netværk, antal it-systemer, patches, logins og fejl på logins som eksempler.

Jo bedre man forstår sine systemer og af-

Falske websites, falske billeder, falske identiteter og mere overbevisende phishing gør det lettere at narre både medarbejdere og organisationer.

Falske mails kunne tidligere ofte afsløres på dårligt sprog og tydelige fejl. Men sådan bliver det ikke ved med at være, vurderer Bjarke Alling.

“Jeg tror, at den side er slut. Nu bliver vi udsat for noget, der er spot on,” siger han.

Det betyder også, at ledelser og medarbejdere skal blive mere bevidste om afvigelser og turde reagere, når noget virker forkert.

For Bjarke Alling er konklusionen derfor ikke, at virksomheder skal jagte alle tænkelige trusler. De skal have antennerne ude og følge udviklingen, men frem for alt skal de kunne omsætte trusselsbilledet til konkrete valg.

“Det er jo en kollektiv proces. Det er jo der, hvor forretningsledelsen kommer ind,” siger han.

Digital sikkerhed bliver først for alvor værdiskabende, når den ikke kun ses som teknik, men som en disciplin, der hjælper virksomheden med at forstå sin risiko, prioritere sine indsatser og beskytte sin drift.

Det er den bevægelse fra alarmisme til prioritering, som Bjarke Alling efterlyser i flere virksomheder.

Bjarke Alling CISO i Aeven

AI gør kodning billigere – men fejlene meget dyrere

Kunstig intelligens har demokratiseret og accelereret softwareudvikling. Avanceret kode kan nu genereres med simple AI-prompts. Men mange glemmer, at det stadig kræver viden og ekspertise at opbygge en IT-sikkerhedsarkitektur, der kan modstå de digitale angreb, danske virksomheder udsættes for.

Kunstig intelligens har for alvor ændret måden, vi udvikler software på. Det, der tidligere tog uger eller måneder, kan i dag ofte klares på få dage. Selv simple prompts til AI-platforme kan generere avanceret kode. Men selvom udviklingen er blevet hurtigere og tilsyneladende billigere, gemmer der sig en væsentlig bagside: Fejlene er blevet markant dyrere.

Det er en tendens, man tydeligt mærker hos den danske virksomhed Ephort, der arbejder med web-, backend- og frontend-udvikling. AI-værktøjer gør det muligt at producere mere kode på kortere tid, men de kan også introducere skjulte sårbarheder, hvis de bruges ukritisk, forklarer partner og seniorudvikler hos Ephort Kristian Just Kastrup.

“Problemet opstår især, når virksomheder tror, at AI kan erstatte erfaring og teknisk forståelse. For AI er kun så god – og så sikker – som den person, der bruger den.”

Der er med andre ord stor forskel på, hvem der prompter en AI. En erfaren udvikler kan bruge teknologien som et effektivt værktøj og samtidig identificere fejl og svagheder. En mindre erfaren bruger risikerer derimod at implementere kode, der ser korrekt ud, men som indeholder kritiske sikkerhedsbrister.

Resultatet kan være løsninger, der fungerer på overfladen – men som gemmer alvorlige sikkerhedsrisici under motorhjelmen.

IT-sikkerhed starter i koden – ikke som et senere tilvalg

Konsekvenserne af selv små sikkerhedshuller kan være store. I dag arbejder mange cyberkriminelle ikke længere målrettet mod enkelte virksomheder – de skyder i stedet med spredehagl. Automatiserede angreb scanner konstant internettet for sårbarheder, hvilket betyder, at både små og store virksomheder er i risiko.

“Det kræver ikke nødvendigvis, at man er et stort, attraktivt mål. Det er ofte nok at have en åben dør. Bliver en sårbarhed udnyttet, kan konsekvenserne være alt fra datalæk og nedetid til tab af kunder og omdømme. I værste fald kan det lamme forretningen midlertidigt – eller i værste fald permanent,” fortæller Ephort-partner Kristian Just Kastrup.

Derfor spiller IT-sikkerhed en stadig større rolle blandt virksomheder – både store og små.

En af de største misforståelser i moderne softwareudvikling er, at cybersikkerhed kan tilføjes som et separat produkt senere i processen. Hos Ephort er holdningen klar: Sikkerhed er ikke noget, man lægger ovenpå – det er en grundlæggende kvalitet i selve koden.

“Sikkerhed integreres direkte i udviklingsprocessen. Det betyder, at kunderne ikke blot får en løsning, der virker – men en løsning, der er robust, skalerbar og svær at kompromittere. Erfaringen viser også, at det ofte kan betale sig at investere i kvalitet fra begyndelsen frem for at rette dyre fejl senere,” siger Ephorts seniorudvikler.

Mere AI betyder ikke mindre arbejde Med udbredelsen af AI er der kommet en forventning om, at den kunstige intelligens vil reducere arbejdsbyrden i softwareudvikling. Men virkeligheden er mere kompleks. Hos Ephort oplever man faktisk det modsatte: Jo mere AI, jo flere krav og funktioner.

“Når det bliver lettere at udvikle, stiger ambitionerne tit. Virksomheder ønsker flere features, hurtigere iterationer og mere fleksible løsninger. Men det skaber i virkeligheden et øget pres på både drift, vedligeholdelse og ikke mindst sikkerhed,” forklarer Kristian Just Kastrup.

Samtidig ser man en stigende tendens til, at virksomheder bygger egne løsninger frem for at købe standardprodukter. AI gør det muligt –men ikke nødvendigvis forsvarligt.

“For jo mere specialiseret en løsning er, desto større ansvar følger der med i forhold til drift og beskyttelse,” siger han.

Derudover opstår nye risici i takt med afhængigheden af AI-platforme. Mange virksomheder baserer deres arbejdsgange på eksterne AI-tjenester, som kan ændre priser eller vilkår. Det kan føre til såkaldt ‘lock-in’, hvor man pludselig er afhængig af en leverandør, der hæver priserne markant.

For at imødegå dette arbejder Ephort blandt

andet med at afdække risici og overveje alternative løsninger – eksempelvis egne AI-modeller eller lokal infrastruktur.

“Vi hjælper virksomheder med at bevare kontrol og undgå uforudsete omkostninger,” siger Kristian Just Kastrup.

Blind tillid til AI kan blive en dyr fejltagelse AI har på mange måder gjort livet lettere for virksomheder. Potentialet er enormt. Men det kan være en dyr fejltagelse at stole blindt på teknologien. Selvom AI er imponerende, er den ikke fejlfri – og den forstår ikke konsekvenserne af sine egne forslag.

Et centralt spørgsmål handler også om data. Når AI-værktøjer anvendes, sendes data ofte til eksterne servere – i mange tilfælde uden for Europa. Det rejser både juridiske og sikkerhedsmæssige problemstillinger, som virksomheder bør forholde sig aktivt til.

Hos Ephort er tilgangen derfor balanceret, fortæller Kristian Just Kastrup.

“AI er et stærkt værktøj, men det skal bruges med omtanke. Fokus er ikke på at bygge mere, bare fordi det er muligt – men på at bygge bedre, mere sikkert og mere bæredygtigt.”

AI har åbnet døren til en ny æra inden for softwareudvikling, hvor hastighed og innovation er i højsædet. Det enorme potentiale tapper Ephort også ind i – for med den rette viden og ekspertise kan AI være effektiv medspiller indenfor IT-sikkerhed. Derfor bruger Ephort også selv fordelene ved AI – men med en stærk bevidsthed om ansvaret, der følger med.

Pointen er nemlig, at der med de nye muligheder følger også nye risici. Derfor peger erfaringerne fra Ephort kun i én klar retning: Kvalitet, sikkerhed og ansvarlighed er vigtigere end nogensinde.

Kort sagt: AI kan gøre udvikling billigere –men kun hvis man undgår de fejl, der ellers kan gøre den meget dyrere.

Kristian Just Kastrup Partner og seniorudvikler hos Ephort

Brug nu den sikkerhed, I allerede har købt

Mens flere virksomheder overvejer at flytte data hjem fra amerikanske cloudplatforme, peger danske timengo på, at der er mere sikkerhed i at vælge en mere pragmatisk tilgang.

Debatten om datasuverænitet og cloud-exit tiltager ude i det danske erhvervsliv. Når den geopolitiske virkelighed er fyldt med usikkerheder, bør virksomhederne så ikke have sin kritiske data indenfor Europas grænser?

Den danske IT-virksomhed timengo peger på et andet og mere jordnært problem: Mange danske virksomheder bruger faktisk kun en brøkdel af den solide sikkerhedspakke, de allerede betaler for.

Ifølge timengo, der blandt andet hjælper virksomheder med at bygge avancerede cloud-løsninger i Microsoft Cloud, har omkring 80 pct. af danske virksomheder allerede investeret i Microsoft 365-løsninger med avancerede sikkerhedsfunktioner indbygget.

“Vi oplever tit, at kunder allerede har købt sikkerhedspakken via deres Microsoft 365-platform. Den er bare ikke konfigureret til deres specifikke kontekst – og så ender de i stedet med at købe nye, tredjepartsløsninger, som de lægger oven på deres nuværende sikkerhedsarkitektur,” fortæller Martin Lundsgaard, der er bestyrelsesformand og partner i timengo.

Martin Lundsgaard sammenligner sikkerhedssystemerne med en våddragt: Ideen er, at den skal beskytte som én samlet helhed. Men hvis virksomheder i stedet bygger sikkerheden op af flere enkeltstående lag fra flere forskellige leverandører, opstår der nemt sprækker mellem løsningerne – og netop de sprækker er attraktive adgangspunkter for hackere, der hele tiden leder efter små huller, de kan udnytte til at påføre virksomhederne enorme skader.

Nye sikkerhedsprojekter skaber nye huller Det er især i lyset af den voksende debat om datasuverænitet, at timengo nu advarer mod at gøre sikkerhed til et udelukkende ideologisk projekt. For i takt med at flere virksomheder overvejer at flytte data væk fra amerikanske cloudplatforme, ser timengo en risiko for, at nye og omfattende transformationsprojekter skaber præcis den kompleksitet, virksomheder forsøger at undgå.

For en cloud-exit-strategi betyder ofte nye systemer, flere leverandører og flere integrationspunkter – og dermed også flere potentielle sårbarheder.

“Det sidste virksomheder bør gøre i et marked præget af konstante angrebsforsøg fra cyberkriminelle og statslige aktører, er at gøre deres eget sikkerhedssetup mere fragmenteret,” fortæller Martin Lundsgaard.

Han forklarer samtidig, at selvom mange virksomheder ønsker at skifte væk fra

amerikanske cloudløsninger, bygger store dele af sikkerhedsinfrastrukturen fortsat på amerikansk teknologi – fra firewalls og endpoint-beskyttelse til avancerede overvågningsværktøjer. Løsninger, som typisk kræver endnu dybere adgang end de amerikanske cloudplatforme – og som tilmed er underlagt de samme amerikanske reglementer.

Derfor risikerer virksomhederne højere omkostninger og større kompleksitet uden nødvendigvis at opnå den sikkerhed, som de ønskede sig.

Problemet følger skalaen

Udfordringen forsvinder ikke, når virksomhederne bliver større – den vokser. For store SMV’er og enterpriseorganisationer er et cloud-exit ikke et teknisk valg, men et flerårigt transformationsprojekt, der binder kapital, specialister og ledelsestid uden nødvendigvis at øge hverken sikkerhed eller konkurrenceevne.

Mange af disse IT-organisationer er netop blevet store, fordi deres landskaber er globale, opkøbsdrevne og bygget på amerikansk teknologi på tværs af hele stacken og hele jorden. I stedet for den europæisk-idelogiske tankegang foreslår timengo en mere pragmatisk tilgang til IT-sikkerheden. Når de taler med kunder om cybersikkerhed, bruger de ofte analogien om NATO.

Pointen er her, at virksomheder ikke bør forsøge at bygge deres eget cyberforsvar fra bunden, hvis de allerede er en del af en global

sikkerhedsstruktur gennem Microsoft 365-platformen. Den fungerer nemlig som en stor, digital alliance, hvor trusselsdata, overvågning og beskyttelse udvikles og deles på tværs af millioner af brugere.

“Når nye angreb identificeres ét sted i verden, bliver løsningerne udrullet globalt indenfor minutter,” fortæller Martin Baunsgaard, der er salgs- og marketingsdirektør i timengo.

“Derfor kommer Microsoft 365-beskyttelsen i princippet alle til gode. Det er den logik, danske virksomheder i højere grad bør læne sig ind i. Så i stedet for at melde sig ud af det setup, bør de i stedet sikre sig, at de faktisk bruger det fuldt ud – for så er de fleste danske virksomheder altså allerede dækket rigtig godt ind,” forklarer Martin Baunsgaard.

For ledelser betyder det, at sikkerhed i højere grad bliver et spørgsmål om at vælge den rigtige alliance – ikke om selv at bygge et alternativt forsvar.

Pragmatisme før nye transformationsprojekter

For timengo handler diskussionen derfor i sidste ende mindre om geopolitik og mere om forretningsmæssig realisme, hvor der selvfølgelig skal tjenes penge på forretningen. Virksomheder er sat i verden for at drive forretning – ikke for at opbygge egne alternative IT-infrastrukturer, lyder argumentet fra Martin Baunsgaard.

Netop derfor – og for at sikre sig selv bedst muligt – bør fokus ifølge virksomheden være at reducere kompleksitet, styrke eksisterende sikkerhed og få mere værdi ud af de investeringer, der allerede er foretaget.

Budskabet er altså helt enkelt: Brug det, I har købt, fortæller Martin Baunsgaard fra timengo.

Det udelukker ikke, at digital suverænitet kan være en legitim strategisk ambition, understreger han. Men for de fleste danske virksomheder bør prioriteten først og fremmest være et sikkert og velfungerende, digitalt fundament fremfor langvarige, dyre og komplekse projekter, som ikke bidrager til bundlinjen.

Ifølge timengo er spørgsmålet derfor ikke kun, hvordan Europa styrker digital uafhængighed på langt sigt – men hvordan virksomheder i mellemtiden fastholder tempo, fokus og konkurrenceevne, uden at binde kapital og ledelseskraft i komplekse transformationsprojekter, der ikke skaber ny forretningsværdi.

KORT OM TIMENGO

• Bygget Microsoft Cloud og sikkerhed for mere end 1500 kunder

• Årets Partner på Modern Work and Security SMB hos Microsoft

Salgs- og marketingsdirektør, Martin Baunsgaard, og bestyrelsesformand og partner, Martin Lundsgaard, fra timengo.

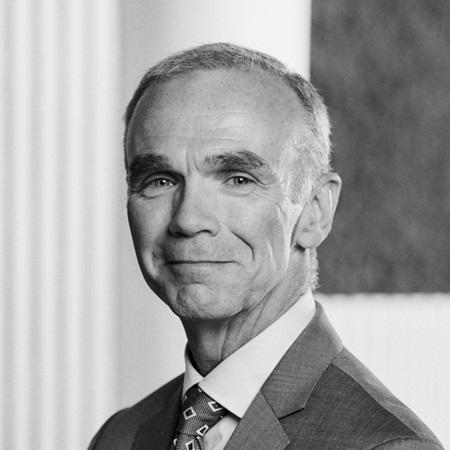

Den største cyberrisiko er ikke teknologien – det er ledelsens blinde vinkler

Cybersikkerhed er blevet et strategisk ledelsesansvar, hvor bestyrelser må tage aktivt ejerskab for risici, beredskab og sikre digitale rammer for de vigtige beslutninger.

Cybersikkerhed bliver stadig ofte behandlet som et teknisk, digitalt område, der hører hjemme i IT-afdelingen.

Men den tilgang er ikke længere tilstrækkelig i en digital virkelighed, hvor trusselsbilledet konstant vokser og udfordrer IT-sikkerheden.

Derfor handler cyberrisici i lige så høj grad om ledelse, governance og forretningskritiske beslutninger – netop fordi konsekvenserne af et cyberangreb ikke blot stopper ved IT-delen. En sikkerhedsbrist kan ramme kunderelationer, markedstillid, finansielle resultater og i værste fald selve virksomhedens eksistensgrundlag.

“Cybersikkerhed bør faktisk være en del af virksomhedens kernestrategi – og ikke bare noget man tilføjer sin strategi senere,” siger Møyfrid Øygard, der er CEO i Admincontrol. Den norske software-virksomhed, der blandt andet hjælper virksomheder med at operere i sikre, krypterede rum, blev startet i 2005 i Oslo og har siden ekspanderet til det nordiske, britiske og franske marked.

Desværre oplever de, at der stadig er mange virksomheder, der undervurderer den fare, som hackere og andre ondsindede aktører udgør. For når digital drift, strategiske processer og ledelsesbeslutninger er tæt forbundet med digitale systemer, er cybersikkerhed ikke et spørgsmål om tekniske kontroller, men om virksomhedens samlede modstandsdygtighed.

Cybersikkerhed flytter ind i bestyrelseslokalet

Det gør også bestyrelsens rolle mere central. Ifølge Møyfrid Øygard bør virksomheder som minimum have ét bestyrelsesmedlem med reel cyber- og sikkerhedsfaglig kompetence, så risici kan diskuteres på et kvalificeret grundlag.

“Samtidig bør cyberrisiko behandles som andre strategiske risici: Med løbende risikovurderinger, scenarieøvelser, beredskabsplaner og klare prioriteringer. Det handler ikke kun om compliance, men om forretningsrisiko.”

Det er også derfor, hun ser et skifte, hvor cybersikkerhed i stigende grad flytter ind i bestyrelseslokalet. For det er ikke længere nok at spørge, om IT-afdelingen har styr på sikkerheden. Spørgsmålet er, om ledelsen har styr på virksomhedens samlede cyberrobusthed.

Den største sårbarhed er ofte menneskelig Men teknologi alene er heller ikke svaret. Faktisk peger Admincontrols CEO på, at den største sårbarhed findes hos mennesker. Spearphishing og andre målrettede angreb mod medarbejderstaben bliver stadig mere presente – og derfor kræver det, at virksomheder arbejder langt mere systematisk med sikkerhedskultur indenfor virksomheden.

“Desværre kræver det kun et øjebliks uopmærksomhed hos én enkelt medarbejder, og så kan virksomhedens sikkerhed være truet. Derfor er det største sårbarhed stadig den menneskelige,” siger hun.

Det tydeliggør også, at cybersecurity ikke skal reduceres til blot systemer og værktøjer. Det skal også handle om træning, awareness og adfærd. Hos Admincontrol er sikkerhedstræning en del af onboarding, løbende kommunikation og den daglige kultur. Ifølge Møyfrid Øygard er det afgørende, at sikkerhed ikke bliver et tungt compliance-emne, men noget medarbejdere forstår og kan handle på.

“Man må tage det ned på et forståeligt niveau. Ikke bruge teknisk sprog, men i stedet vise de tydelige konsekvenser. Og så skal man forsøge at gøre det på en sjov og engagerende måde, så det ikke bare bliver et flueben, der skal overstås og krydses af hvert år,” fortæller hun.

Det gælder faktisk hele beredskabet. Virksomheder bør lave risikovurderinger, men også øve scenarier, teste respons og sikre, at både ledelse og bestyrelse ved, hvordan de reagerer i en reel krisesituation.

“Virksomhederne bør øve de forskellige scenarier. De bør have en beredskabsplan klar, så de allerede ved, hvad plan A, B og C er, hvis der er sker et brud på sikkerhedsstrukturen.”

Når governance bliver digital, bliver platformssikkerhed strategisk Ledelsesansvar og sikkerhedskultur står imidlertid ikke alene. Selve de digitale rammer for bestyrelsesarbejde og beslutninger er også blevet en del af sikkerhedsarkitekturen.

Det er her, sikre governance-platforme som Admincontrols Bestyrelsesportal og Datarum spiller en voksende rolle. Platforme, der allerede bliver brugt af mere end 200.000 bestyrelsesmedlemmer og ledere. I disse digitale sikkerhedsrum foregår det hele i én lukket løsning, hvor alt bliver logget og samtidig er

der ingen vigtige informationer, som kommer udenfor den krypterede platform.

“Med krypterede miljøer, multifaktor-autentificering, adgangsstyring og audit trails bliver platformssikkerhed en integreret del af god governance-kultur. Det handler ikke kun om at beskytte dokumenter, men om at beskytte selve beslutningsprocesserne og den fortrolighed, de bygger på,” forklarer CEO i Admincontrol, Møyfrid Øygard.

Det gælder særligt i bestyrelsesarbejde, M&A-processer og andre situationer, hvor følsomme oplysninger kan påvirke både konkurrenceposition, virksomhedsværdi og markedsforhold.

Samtidig vil AI efter hendes vurdering både styrke forsvar og skabe nye angrebsflader, hvilket kun øger behovet for ledelsesmæssigt overblik.

I takt med at governance, compliance og sikker teknologi smelter sammen, bliver cybersikkerhed derfor mindre et spørgsmål om, hvad der foregår i IT-afdelingen og mere et spørgsmål om, hvordan ledelsen organiserer ansvar, styring og beslutninger.

I den udvikling kan det vise sig, at den største cyberrisiko ikke er i teknologien selv – men blandt de blinde vinkler i ledelsesrummet.

Møyfrid Øygard CEO i Admincontrol

Ikke alle arbejder med Elastic.

...Færre gør det på Elite-niveau.

Elastic kan samle logs, metrics og sikkerhedsdata på tværs af hele din organisation. Men værdien opstår først, når det er sat rigtigt op.

Et unikt partnerskab der løser dine problemer.

NIS2 øger presset på kommunernes leverandører

Cybersikkerhed er rykket højt op på dagsordenen i kommunerne og deres digitale leverandørkæde. Med EU’s NIS2-direktiv stilles der skærpede krav til beskyttelsen af samfundskritiske funktioner. inforevision arbejder med revisionserklæringer, der dokumenterer, at sikkerheden er på plads – og påpeger, hvis den ikke er.

Tekst: Flemming Østergaard

Foto: inforevision

NIS2, der trådte i kraft i Danmark 1. juli 2025, er EU’s svar på et stigende og mere komplekst trusselsbillede i den digitale verden. Formålet er, at gøre samfundskritiske organisationer mere modstandsdygtige over for cyberangreb og driftsforstyrrelser. Det betyder, at udpegede organisationer –herunder forsyningsområder og andre kritiske funktioner med kommunal tilknytning – skal leve op til konkrete krav til styring af informations- og cybersikkerhed.

Simon Okkels, Partner i inforevision

Et centralt element i NIS2 er kravet om øget kontrol med underleverandører, især på

IT-området. Kommuner og forsyningsselskaber skal kunne dokumentere, at deres leverandører lever op til de samme sikkerhedskrav.

Når en organisation bliver omfattet af NIS2, skal den føre et tættere tilsyn med sine underleverandører. Det gælder især virksomheder, der leverer ITtjenester eller software.

– SIMON OKKELS, PARTNER I INFOREVISION

Revision skaber gennemsigtighed

For at skabe den nødvendige dokumentation anvendes særlige revisionserklæringer, hvor en uafhængig part vurderer, om leverandøren lever op til de relevante krav. Det er et af de områder, som inforevision arbejder med. En typisk løsning er en såkaldt ISAE 3000 NIS2erklæring, hvor inforevision i samarbejde med egne specialister i IT-drift, softwareudvikling og cybersikkerhed gennemgår organisationens

processer, kontroller og risikostyring. Formålet er ikke kun kontrol, men også at sikre tillid til leverandørkæderne.

”Når der bliver bedt om en revisionserklæring, og nogen kigger organisationen efter i sømmene, så bliver der typisk sat ekstra fokus og ressourcer på området. Der er fastlagt nogle klare rammer for, hvad det er, vi skal kontrollere,” siger Simon Okkels.

Hvis erklæringen indeholder forbehold eller bemærkninger, kan de skabe spørgsmål i samarbejdet med kunder og samarbejdspartnere. Erklæringen motiverer derfor virksomhederne til at tage overholdelsen alvorligt.

Ledelsen er afgørende Selv om manglende efterlevelse på sigt kan føre til påbud eller bøder, er fokus i første omgang på at få arbejdet forankret i organisationerne. Erfaringen er, at indsatsen kun lykkes, hvis cybersikkerhed er et ledelsesansvar – ikke blot en teknisk opgave.

”Det fungerer bedst de steder, hvor ledelsen stiller krav og løbende efterspørger, hvor godt organisationen er rustet. Hvis arbejdet kun ligger længere nede i organisationen, er der en risiko for, at det bliver nedprioriteret,” siger Simon Okkels.

Han understreger, at cybersikkerhed ikke er en engangsøvelse. Organisationer skal løbende vurdere deres risikobillede og sikre, at der findes

et ledelsessystem, som holder indsatsen i live –også når medarbejdere eller teknologier skifter.

Trusselsbilledet udvikler sig hurtigt, blandt andet i takt med nye teknologier som kunstig intelligens. Derfor bygger NIS2 på en risikobaseret tilgang, hvor organisationer løbende skal tilpasse deres sikkerhedsniveau til aktuelle trusler.

”NIS2 sætter fokus på vigtigheden at have en stærk fokus på cybersikkerhed i egen organisation og hos leverandørerne. Her kan revisionserklæringerne være med til at skabe tillid i samarbejdet. Men det kræver altså, at leverandørerne lever op til kravene, og her er ledelsens fokus altafgørende,” understreger Simon Okkels.

INFOREVISION

inforevision er et velfunderet og støt voksende revisions- og konsulenthus med 20 partnere, 140 medarbejdere og 3.900 kunder – primært mindre og mellemstore virksomheder inden for mange brancher.

Vi tilbyder en bred vifte af ydelser, der understøtter vores kunders forretnings-behov, herunder revisionserklæringer og rådgivning inden for IT- og cybersikkerhed. inforevision er en del af Cedra, en nordisk gruppe af partnerdrevne revisions- og rådgivningsvirksomheder.

Den største cyberfejl er ofte at købe løsninger, før man forstår problemet

Mange virksomheder reagerer på cybertrusler og nye compliancekrav med panikindkøb og papirsikkerhed. Men god cybersikkerhed med overblik over egne systemer, realistiske prioriteringer og et ansvar, der ikke kan outsources.

Cybersikkerhed har bevæget sig fra at være et nicheområde for IT-afdelingen til at blive et fast punkt på direktionsgange og i bestyrelseslokaler. Nye regulatoriske krav, et stigende trusselsniveau og en voksende afhængighed af digitale systemer har gjort spørgsmålet om cyberrobusthed til en forretningskritisk disciplin.

Men i takt med at presset stiger, er der en tendens til, at mange virksomheder reagerer for hurtigt – og nogle gange forkert. Det oplever de ofte hos Lakeside, der leverer skræddersyet IT-rådgivning til private virksomheder og offentlige organisationer.

“Mange virksomheder investerer i nye sikkerhedsværktøjer, bestiller omfattende complianceprojekter eller forsøger at implementere nye processer, før de reelt har forstået, hvilke systemer de skal beskytte, hvor deres kritiske data ligger, eller hvilke afhængigheder der udgør den største risiko,” fortæller sikkerhedsrådgiver hos Lakeside Mette Thøgersen.

Men sikkerheden kan ikke løses alene af teknologi eller af produkter, der lover guld og grønne skove.

“De er selvfølgelig en del af sikkerhedspakken, men først og fremmest handler det om ledelse, kultur og et styringsspørgsmål. Det handler om hele indretningen af vores systemer og måden, vi tænker digitalisering på," siger hun.

Pludselig blevet kritiske mål for hackere Aarhusianske Lakeside har i mere end 15 år været et uvildig rådgivningsfirma, der hjælper både store og små kunder indenfor tre primære kompetenceområder; nemlig digital strategi, IT-arkitektur og IT-projektstøtte. De sælger altså ikke produkter, licenser eller sikkerhedsframeworks – det er alene rådgivning tilpasset den enkelte virksomhed eller organisations konkrete behov.

Særligt inden for kritisk infrastruktur som for eksempel i forsyningssektoren oplever virksomheden, at mange organisationer er pressede af både ny, omfattende regulering og et mere komplekst trusselsbillede. Mange af disse lokale fjernvarmeselskaber og vandværker har jo sjældent en IT-afdeling eller forkromede sikkerhedsfunktioner – men forholdt den nye, geopolitiske virkelighed er de pludselig blevet kritiske mål for ondsindede aktører.

Når Mette Thøgersen besøger de ansvarlige ude i forsyningsselskaberne, oplever hun seriøsitet og stor opmærksomhed på problemet – men også hvor voldsom og uoverskuelig den nye, digitale sikkerhedslovgivning kan kun være for de lokale forsyningsselskaber.

“Problemet er meget sjældent manglende vilje til at investere i sikkerhed. Udfordringen er snarere, at mange af disse forsyningsvirksomheder mangler et klart billede af, hvor de reelle risici befinder sig – og derfor risikerer at bruge ressourcerne de forkerte steder.”

Du kan ikke beskytte det, du ikke har kortlagt Når virksomheder møder stigende cybertrusler, opstår der ofte et naturligt ønske om at handle hurtigt.

Den problemstilling møder Lakeside ofte hos nye kunder. Der er endnu ikke et præcist overblik over, hvilke systemer der er mest kritiske for driften, hvor deres mest følsomme data befinder sig, eller hvilke leverandører der er kritiske for de vigtigste forretningsprocesser.

“Når det overblik mangler, bliver deres sikkerhedsarbejde ofte præget af antagelser frem for faktiske risikovurderinger,” fortæller Bent Bilstrup, der er partner og rådgiver i Lakeside.

“Det svarer lidt til at ansætte en dørmand, men uden at vide, hvor mange døre der egentlig er og hvor de vigtigste indgange befinder sig."

Det er netop her, IT-arkitekturen igen bliver relevant. Hvordan ser det digitale landskab ud: Hvilke systemer er kritiske, hvor flyder data, hvilke leverandører understøtter driften og hvor opstår de største sårbarheder.

Ifølge Lakeside ser man virksomheder købe flere løsninger, end deres risikobillede reelt kræver, eller bygge omfattende complianceprocesser, der primært producerer dokumentation frem for reel sikkerhed.

"Så har vi pludselig fået syv dørmænd, men der er reelt kun én dør at beskytte. Særligt mindre organisationer kan blive ramt af den udvikling, fordi de forsøger at kopiere sikker-

hedsmodeller fra langt større virksomheder med helt andre risikoprofiler og ressourcer,” siger Bent Bilstrup.

Lakeside har selv en baggrund indenfor kritisk Sundheds-IT, hvor nogle af nøgleordene netop er datasikkerhed, tillid og funktionalitet. Derfor har de også stor erfaring med at opbygge IT-strukturer og arkitektur, der får de forskellige elementer til at spille sammen så gnidningsfrit så muligt – uden at det går ud over den kritiske sikkerhed.

Ansvaret kan ikke outsources Hos Lakeside ser de samtidig en stigende afhængighed af eksterne leverandører inden for drift, cloud, sikkerhed og software. Det kan være nødvendigt – men det er vigtigt at forstå, at det ikke fritager virksomhederne for ansvar.

"De kan outsource sikkerhedsopgaverne — men de kan ikke outsource ansvaret. Og i en branche, hvor mange sikkerhedsrådgivere også sælger de produkter, de anbefaler, er Lakesides position anderledes. Vi har ingen løsninger at placere hos kunderne – og det ændrer samtalen fundamentalt. Vores rådgivning forbliver den samme, uanset hvem der bagefter skal levere løsningen,” siger Bent Bilstrup.

“Derfor bliver det stadig vigtigere, at virksomheder forstår deres leverandørrelationer og får tydelighed omkring ansvar, roller og beredskab, hvis noget går galt. Det gælder særligt i brancher, hvor tillid er afgørende. Hvis først de mister tilliden fra borgere eller kunder, kan hele forretningsgrundlaget falde bort.”

For Lakeside handler moderne cybersikkerhed derfor i mindre grad om at købe mere værktøj og i højere grad om at skabe et klart overblik over organisationens digitale fundament.

Når virksomheder forstår deres systemer, realistisk prioriterer deres risici og samtidig tager ejerskab over deres leverandørafhængigheder, bliver cybersikkerhed langt mere velfunderet, skræddersyet og konkret – men den bliver også langt mere effektiv.

Mette Thøgersen Sikkerhedsrådgiver hos Lakeside

Bent Bilstrup Partner og rådgiver i Lakeside

Mest IT-sikkerhed for pengene

Kim Dalgaard-Duus

Managing Partner i Mindzeed

Tekst: Casper Ulsøe

Cybersikkerhed i en kompleks digital tidsalder

DIGITALISERING

Cybersikkerhed er rykket fra at være et teknisk specialområde til at indtage en central plads i europæisk sikkerhedspolitik. Udviklingen hænger tæt sammen med den omfattende digitalisering af samfundets kernefunktioner, hvor alt fra energiforsyning til sundhedsvæsen i stigende grad er afhængige af komplekse digitale systemer. Det ændrer ikke blot risikobilledet, men også den måde, sikkerhed forstås og organiseres på i EU.

Digitaliseringen har skabt betydelige effektiviseringsgevinster, men samtidig gjort samfund mere sårbare. Når kritisk infrastruktur kobles til netværk, bliver den også eksponeret for trusler, der kan ramme hurtigt og uden geografiske begrænsninger. Europæiske vurderinger peger på, at cyberangreb i stigende grad retter sig mod netop disse samfundsbærende funktioner, hvilket understreger, at cybersikkerhed ikke længere kan betragtes som et isoleret it-problem, men som en strukturel forudsætning for stabilitet.

Et sårbart, men digitalt afhængigt Europa

Den europæiske styrkeposition bygger traditionelt på stabile institutioner og høj grad af tillid. Men netop disse styrker er i dag tæt koblet til digitale systemer, hvilket skaber nye former for sårbarhed. Angreb i cyberspace kan være asymmetriske, relativt billige at gennemføre og vanskelige at attribuere. Det gør dem til et attraktivt redskab i både kriminelle og statslige sammenhænge.

En vigtig dimension i denne udvikling er samspillet mellem klassisk it og operationelle teknologier (OT) – altså de systemer, der styrer fysiske processer i eksempelvis energiforsyning og industri. Når disse systemer i stigende grad kobles til netværk, opstår der nye risici, hvor digitale angreb potentielt kan få direkte fysiske konsekvenser. Det udvider cybersikkerhedens betydning fra databeskyttelse til samfundssikkerhed.

Cybersikkerhed som geopolitisk realitet

Cybersikkerhed er i dag tæt forbundet med geopolitik. Digitale angreb anvendes som redskaber i internationale spændinger, hvor de opererer i en gråzone mellem fred og konflikt. Det udfordrer traditionelle

sikkerhedspolitiske kategorier og stiller nye krav til politisk håndtering.

I den sammenhæng har Henna Virkkunen, EVP for Datasuverætitet i Europa Parlamentet fremhævet, at cybersikkerhed er en grundlæggende forudsætning for Europas samlede sikkerhed (The Record, 2025). Udtalelsen afspejler en bredere politisk erkendelse: at kontrol over digitale systemer i stigende grad er lig med kontrol over samfundets funktion.

Samtidig bliver teknologi et spørgsmål om strategisk indflydelse. Valg af leverandører, software og infrastruktur får stor betydning, fordi de kan skabe afhængigheder. Det gælder ikke mindst i sektorer, hvor digitale og fysiske systemer smelter sammen.

Fra nationalt ansvar til fælles europæisk indsats EU’s tilgang til cybersikkerhed er præget af en bevægelse mod øget koordinering. Cybertrusler er grænseoverskridende, og nationale løsninger kan derfor være utilstrækkelige, hvis de ikke indgår i en større sammenhæng. Derfor arbejdes der i stigende grad med fælles standarder, styrket informationsdeling og koordinerede beredskabsmekanismer.

Samtidig spiller private aktører en central rolle, da en stor del af den kritiske infrastruktur ejes og drives af virksomheder. Det gør cybersikkerhed til et delt ansvar mellem stat og marked – og stiller krav om tættere samarbejde, særligt i sektorer med komplekse teknologiske afhængigheder.

Strategisk autonomi i en global teknologikamp

Et centralt element i den europæiske cybersikkerhedsdebat er ønsket om strategisk autonomi. Europa søger at

reducere afhængigheden af eksterne teknologileverandører, særligt i kritiske sektorer. Baggrunden er en erkendelse af, at teknologisk afhængighed kan udvikle sig til sikkerhedsmæssig sårbarhed.

Ifølge Henna Virkkunen er det nødvendigt at styrke europæisk kapacitet inden for digitale teknologier for at sikre større kontrol over egne systemer (The Record, 2025). Analytisk set handler dette ikke kun om økonomi, men om evnen til at agere selvstændigt i en global konkurrence, hvor teknologi spiller en stadig større rolle.

Samtidig er strategisk autonomi ikke uden udfordringer. Europas teknologiske økosystem er tæt integreret i globale værdikæder, hvilket gør fuld uafhængighed vanskelig. Derfor fremstår autonomi i praksis som en balance mellem samarbejde og kontrol.

Reguleringens balance

EU’s styrke ligger blandt andet i evnen til at regulere digitale markeder. Inden for cybersikkerhed bruges regulering til at fastsætte standarder og skabe et ensartet sikkerhedsniveau. Men regulering er et tveægget sværd. For omfattende krav kan hæmme innovation, mens for svage rammer kan øge sårbarheden.

Den europæiske tilgang afspejler derfor en balancegang mellem beskyttelse og konkurrenceevne. Cybersikkerhed er ikke kun et spørgsmål om at forhindre angreb, men også om at sikre, at Europa kan udvikle og implementere egne løsninger.

Cybersikkerhedens voksende betydning peger i sidste ende på en bredere transformation af sikkerhedsbegrebet i Europa. Skellet mellem digital og fysisk sikkerhed bliver mindre tydeligt, efterhånden som teknologierne smelter sammen. Europas udfordring er derfor ikke kun at reagere på konkrete trusler, men at udvikle en sammenhængende tilgang til sikkerhed i en digital tidsalder.

Samlet set står Europa i en situation, hvor cybersikkerhed ikke længere er et supplement til sikkerhedspolitikken, men en integreret del af den.

Budgettet er begrænset og trusselsbilledet vokser i alle retninger, hvordan prioriterer du?

Cybertruslen vokser eksplosivt. Telia melder om en stigning på 466 pct. i cyberangreb i Norden. Automatiserede angreb genereret via AI rammer i dag virksomheder i alle størrelser – ingen er længere for små til at være interessante mål for hackere og andre ondsindede aktører.

Men IT-beslutningstagere står med en velkendt udfordring: Budgettet er begrænset og trusselsbilledet vokser eksponentielt.

Derfor er spørgsmålene: Hvordan investerer man bedst i sin IT-sikkerhed? Hvor får man mest sikkerhed pr. krone?

Mange virksomheder reagerer ved at købe endnu en teknisk løsning: Identity, endpoint, email sikkerhed, monitorering, SOC, Firwall og AI. Det fører ofte til øget kompleksitet, højere omkostninger og systemer, der overlapper hinanden og ender med at skabe nye sikkerhedshuller.

Det største og billigste realiserbare potentiale undervurderes dog stadig – nemlig medarbejderne, fortæller Kim Dalgaard-Duus, der er partner i den danske virksomhed Mindzeed. De hjælper firmaer med at træne virksomhedernes medarbejdere i IT- og risikoawareness.

“Over 80 pct. af alle databrud involverer stadig den menneskelige faktor. Det gør awareness-træning til den mest direkte og effektive investering. Samtidig er det en markant billigere indsats end traditionelle sikkerhedsløsninger,” fortæller han.

Mennesket er både svaghed og styrke i sikkerheden Hvor en ny firewall kan koste flere hundrede tusinde kroner – og kræve løbende drift og vedligehold – kan awareness-træning implementeres for en brøkdel. Udregninger viser, at det kan koste ned til 10 til 20 DKK pr. bruger pr. år.

Samtidig er effekten tydelig: Medarbejdere bliver bedre til at gennemskue phishing, undgå falske links og reagere korrekt, når noget virker mistænkeligt.

Hos Mindzeed gør man træningen nem og effektiv at implementere i en travl hverdag. Platformen er bygget som en plug-and-play-løsning, hvor virksomheder hurtigt kan komme i gang med målrettede læringsforløb, phishing-simuleringer og løbende opfølgning på medarbejdernes adfærd.

Ifølge Kim Dalgaard-Duus, handler det ikke kun om at opfylde compliance-krav, men om reel adfærdsændring.

“Compliance er den primære motivation, men den største værdi er den menneskelige firewall. Det er den kontinuerlige indsats, der gør forskellen. Det er absolut den indsats, hvor du får mest IT-sikkerhed for pengene.”

Den største cyberrisiko ligger måske ikke i egne systemer, men i leverandørkæden

NIS2-direktivet skærper kravene til sikkerhed i virksomhedernes leverandørkæder og tvinger dem til at få styr på risici, de ikke tidligere har haft fuldt overblik over.

Cybersikkerhed har længe handlet om at beskytte egne systemer, data og netværk. Med NIS2-direktivet fra EU ændrer det sig. Direktivet stiller ikke kun krav til interne sikkerhedsforanstaltninger, men også til de risici, der opstår gennem leverandører, underleverandører og digitale afhængigheder i hele værdikæden.

Det er ifølge Claus Thomsen, partner og CISO hos Leave a Mark Consulting Group, et markant skifte.

”Det er ikke bare nok at kende sin leverandør. Fremover skal virksomhederne kende hele sin værdikæde,” fortæller han.

Hos Leave a Mark Consulting Group arbejder man netop med at hjælpe virksomheder omsætte NIS2-krav til praksis gennem rådgivning om governance og risikostyring, implementering af ISO 27001 og operationel leverandørstyring via Vendora360.

NIS2 omfatter nemlig nye krav til risikostyring, hændelseshåndtering, ledelsestilsyn og sikkerhed i forsyningskæden. Det gælder direkte for omfattede virksomheder, men påvirker også indirekte leverandører, som forventes at kunne dokumentere deres sikkerhedsniveau.

Det betyder, at leverandørstyring ikke længere kun er et spørgsmål for IT- eller indkøbsafdelingen.

”Før var det noget, man lagde ned i IT og sagde: Fiks det. Men nu bliver det i stedet løftet op på ledelsesniveau,” siger Claus Thomsen.

Det er en væsentlig ændring, fordi flere sikkerhedshændelser i dag opstår via tredjeparter. Sårbarheder i software, kompromitterede serviceleverandører eller skjulte svagheder i hardware kan blive adgangsveje ind i kritiske miljøer. Derfor handler cybersikkerhed ikke længere kun om egen perimeter, men om hele det netværk af afhængigheder, virksomheden bygger på.

Manglende transparens er den største udfordring Den praktiske udfordring er ofte ikke viljen til compliance, men manglen på overblik. Store organisationer kan have mange hundrede eller tusindvis af leverandører. Når hver leverandør igen har egne underleverandører, vokser kompleksiteten meget hurtigt.

Det gør traditionelle metoder utilstrækkelige. Kontraktkrav og årlige leverandørvurderinger kan være nødvendige, men de er ofte for statiske i et trusselsbillede, der hele tiden ændrer sig, når man snakker om cybersecurity.

Derfor er løsningen mere dynamiske modeller for leverandørstyring, forklarer Claus Thomsen fra Leave a Mark Consulting Group. Han peger eksempelvis på Vendora360 som et konkret eksempel på, hvordan de forhøjede krav kan operationaliseres.

”I Vendora360 man kan lægge værdikæder ind, lade leverandører lave self-assessments og få overblik over sikkerhedsniveauer gennem kæden. Platformen understøtter kortlægning af leverandørkæder, risikovurderinger, løbende kontroller og dokumentation. Hvis en leverandør ikke fuldt ud lever op til et ønsket sikkerhedsniveau, kan virksomheden arbejde med dokumenteret risikoaccept og opfølgende krav.”

Det er centrale elementer, fordi NIS2 ikke nødvendigvis betyder, at enhver afvigelse automatisk diskvalificerer en leverandør. Men virksomheden skal kunne dokumentere, at risikoen er forstået og aktivt håndteret. Det flytter leverandørstyring fra papirøvelse til styringsdisciplin.

Samtidig er trusselsbilledet med til at understøtte udviklingen. Claus Thomsen peger

på konkrete hændelser, hvor kompromitterede leverancer har skabt adgang til kunders netværk. Den type scenarier er netop en del af baggrunden for, at forsyningskæder nu fylder så meget i reguleringen.

Fra NIS2-compliance til modenhed og robusthed Men udviklingen handler ikke kun om at opfylde NIS2. Ifølge Claus Thomsen driver direktivet også et større fokus på modenhed og dokumenterbar sikkerhed.

”Hos os ser vi klart stigende efterspørgsel på ISO 27001-certificering, som fremover bliver ticket to play, da dokumenteret cybersikkerhed er blevet et vigtigt konkurrenceparameter,” siger han.

Og det gælder ikke kun store virksomheder. Kravene forplanter sig ned gennem værdikæderne, så også mindre virksomheder må kunne dokumentere deres sikkerhedsniveau for at kunne levere til større kunder.

Her bliver ISO 27001 et vigtigt supplement. Hvor NIS2 beskriver kravene, giver ISO 27001 en struktureret ledelsesmodel for, hvordan informationssikkerhed arbejdes ind i governance, risikostyring og løbende forbedringer. Det gør certificeringen relevant både som intern modenhedsramme og som ekstern dokumentation.

Hos Leave a Mark Consulting Group ser man kombinationen af NIS2-rådgivning, ISO 27001-implementering og Vendora360 som et stærkt svar på udviklingen. Hvor rådgivningen hjælper virksomheder med governance og compliance, giver ISO 27001 strukturen, og Vendora360 understøtter den operationelle styring af leverandørkæden.

Det er kombinationen, der bliver afgørende. For hvis NIS2 behandles som et rent compliance-projekt, risikerer virksomheder at overse det vigtigste: Robusthed.

Leverandørstyring er blevet sikkerhedsstrategi

Pointen er ikke bare at kunne dokumentere kontroller, men at skabe reel transparens, styring og modstandsdygtighed på tværs af afhængigheder. Ledelsesperspektivet er samtidig centralt, fordi NIS2 også indebærer et tydeligere ansvar.

Ifølge Claus Thomsen er det et område, mange undervurderer, fordi reguleringen ikke kun handler om teknik, men også om beslutninger, prioriteringer og dokumenteret tilsyn. Det ændrer, hvordan virksomheder bør organisere arbejdet. Det er også derfor, kombinationen mellem governance, standarder og teknologi bliver vigtigere.

Værdien opstår, når strukturen, styringen og den operationelle opfølgning hænger sammen. For mange virksomheder bliver det næste skridt derfor ikke blot at spørge, om de lever op til NIS2, men om de reelt har den transparens og robusthed, direktivet forudsætter. Det er i sidste ende dét, NIS2 flytter.

Leverandørstyring er ikke længere en støttefunktion. Det er blevet en del af virksomhedens samlede sikkerhedsstrategi.

Og virksomheder, der lykkes, bliver ikke nødvendigvis dem med flest kontroller, men dem der skaber overblik, træffer bevidste risikobeslutninger og omsætter krav til praktisk styring.

Claus Thomsen Partner i Leave a Mark

Ledelsen skal prioritere de OT-scenarier, der kan lamme driften

OT-sikkerhed er rykket fra maskinrummet til direktionsgangen. Når OT rammes, er konsekvensen ikke kun tab af data, men risiko for driftsstop, forstyrrelser i værdikæden og i værste fald sikkerhedshændelser. For energi-, forsynings- og industrivirksomheder handler OT-sikkerhed derfor om noget helt grundlæggende: evnen til at holde drift, produktion og leverancer i gang, når noget går galt.

Direktioner og bestyrelser bør se OT-sikkerhed som et spørgsmål om robusthed og forretningskontinuitet, fortæller Jakob Hviid, Senior Solution Architect inden for Energy & Utility Services hos Mjølner Informatics:

”Man skal tage udgangspunkt i de funktioner, virksomheden ikke kan undvære, de scenarier, der vil gøre mest ondt, og de afhængigheder mellem OT, IT og leverandører, som binder driften sammen,” forklarer han.

OT-sikkerhed kan ikke håndteres som traditionel IT-sikkerhed

En klassisk fejl er at behandle OT-sikkerhed som almindelig IT-sikkerhed. Men de to områder er styret af forskellige logikker.

“I IT er fokus typisk på at beskytte data, adgang og fortrolighed. I OT er prioriteten en anden: Driften og værdikæden skal kunne fortsætte, og fejl må ikke udvikle sig til driftsstop eller sikkerhedshændelser,” understreger Jakob Hviid.

Det er en afgørende ledelsesindsigt. For konsekvenserne af svigt i OT-sikkerheden rammer sjældent kun den tekniske infrastruktur - de rammer værdikæden. Sårbarhederne opstår ofte i afhængighederne mellem IT, OT og de processer, der skal holde produktionen kørende eller bringe den hurtigt op igen efter et nedbrud.

Hvis OT-sikkerhed reduceres til et netværkseller complianceprojekt, risikerer virksomheden derfor at investere i det, der er lettest at implementere, frem for det, der reelt beskytter forretningen.

Tag udgangspunkt i driftskritiske funktioner

Arbejdet med OT-sikkerhed bør ikke begynde med tekniske kontroller, men med et mere grundlæggende spørgsmål. Det forklarer Jørgen Hartig, Managing Director & Partner hos SecuriOT:

“Man skal starte med den essentielle funktion: Hvad er det, virksomheden under alle omstændigheder skal kunne opretholde? Først derefter giver det mening at se på de underfunktioner, systemer og applikationer, der bærer driften.”

Når de driftskritiske funktioner står klart, bliver det tydeligt, hvilke systemer, netværk, leverandører og processer, der faktisk er forretningskritiske. Dermed bliver OT-sikkerhed en ledelsesopgave, hvor indsatsen skal prioriteres dér, hvor risikoen er størst, og hvor konsekvenserne for driften er mest alvorlige.

Applikationsarkitektur og data flytter risikoen Flere virksomheder bygger i dag beslutningsstøtte til kontrolrum, vedligehold og anlægsstyring oven på data fra OT-miljøerne. Det gør data og applikationsarkitektur til en voksende del af risikobilledet.

“I dag er OT ikke kun styring af anlæg. Det er også data, beslutningsstøtte og moderne værktøjer, som skal kunne trække på driftsmiljøet uden at kompromittere sikkerheden. Det kræver en arkitektur, hvor IT og OT kan arbejde sammen på hver deres præmisser,” siger André Bryde Alnor, Energy Solution Strategist hos Mjølner Informatics.

For ledelsen betyder det, at sårbarheder i stigende grad opstår i overgangene: mellem OT og IT, mellem drift og analyse og mellem egne miljøer og eksterne leverandører. Risikoen ligger ikke kun i det enkelte anlæg, men i de afhængigheder, der binder driften sammen.

Lad de værste scenarier styre indsatsen For organisationer kan det være fristende at starte med fysisk sikring, adgangskontrol eller segmentering. Det kan være nødvendige tiltag, men det er ikke nødvendigvis dér, konsekvensen er størst. En mere moden tilgang er at tage udgangspunkt i de scenarier, der reelt kan sætte driften ud af kraft.

“Det mest brugbare greb er at definere nogle få scenarier, som virkelig vil gøre ondt, hvis de bliver virkelighed. Når man tilføjer tid og konsekvens, får ledelsen et konkret billede af, hvor driften er sårbar, og hvor indsatsen gør størst forskel,” understreger Jørgen Hartig.

Det kan f.eks. være et centralt styringssystem, der er nede i flere døgn. En kritisk leverandør, der mister adgang. Eller en fejl i ét system, der forplanter sig til andre dele af værdikæden. Når scenarierne bliver konkrete, bliver det også tydeligere, hvilke investeringer der faktisk reducerer risikoen mest.

Uden ejerskab bliver OT-sikkerhed en papirøvelse

André Bryde Alnor peger på, at OT-sikkerhed ikke kan overlades til én funktion alene. Der skal være en ansvarlig med mandat til at samle trådene og gøre risikoen relevant for ledelsen.

Ellers ender OT-sikkerhed let enten som et specialistprojekt uden forretningsforankring eller som en complianceøvelse uden effekt.

“Når forretningen udvikler sig, gør risikobilledet det samme. Nye initiativer og teknologier skaber ikke kun muligheder, men også nye afhængigheder og sårbarheder,” siger André Bryde Alnor og fortsætter:

“Derfor skal risikovurdering være en fast del af virksomhedens årshjul - med klart ejerskab og de rette beslutningstagere involveret, så vurderingerne fører til handling.”

Først da giver de tekniske investeringer strategisk mening. Så bliver OT-sikkerhed ikke endnu et program, der skal implementeres. Det bliver et redskab til at beskytte virksomhedens evne til at levere, fastslår André Bryde Alnor og Jørgen Hartig.

MJØLNER INFORMATICS & SECURIOT

Mjølner Informatics har siden 1988 leveret specialiseret softwareudvikling i form af både produkter og konsulentydelser. Mjølner har bl.a. en dedikeret enhed inden for energi og forsyning med fokus på digitale tjenester til energi- og forsyningsinfrastruktur samt markedsprocesser.

SecuriOT har siden 2018 leveret specialiseret OT-rådgivning og OT-løsninger, der hjælper med at beskytte kritisk infrastruktur mod de stigende trusler, som moderne forsynings- og produktionsvirksomheder står overfor.

Sammen er virksomhederne engageret i indsatser i hele Danmark, der skal styrke energi- og forsyningsselskabers modstandsdygtighed over for cyberangreb og kritiske hændelser. For nylig har virksomhederne etableret et videnssamarbejde, der udgiver vidensartikler, praksisanbefalinger og vejledninger til både ledelse og specialister.

Jørgen Hartig er direktør og partner hos SecuriOT. André Bryde Alnor og Jakob Hviid er domæneeksperter inden for energi og forsyning hos Mjølner Informatics. Ifølge dem bør OT-sikkerhed ikke reduceres til et teknisk spørgsmål, men behandles som et ledelsesansvar med afsæt i de scenarier, der kan true forsyningens drift.

OT-sikkerhed er blevet et strategisk ledelsesansvar, hvor teknologi, drift og forretning skal tænkes sammen for at beskytte kritiske funktioner, mener André Bryde Alnor.

CRA flytter ansvaret. NIS2 fremrykker det.

En SAMSIK-varsling om russiske angreb mod routere i uge 17 minder om, hvor kort tid danske virksomheder har til at gøre leverandørstyring til en disciplin. Cyber Resilience Act bliver fabrikantens problem fra 2027. NIS2 gør det til indkøberens problem allerede nu.

Iuge 17 udsendte Styrelsen for Samfundssikkerhed en varsling om en russisk hackergruppe, der angriber routere i små virksomheder og private hjem. Kampagnen er opportunistisk og rammer bredt, før målene udvælges. TPLink er særligt i fokus, men andre mærker er også omfattet. Konsekvenserne ved kompromittering er klassiske: opsnapning af information og omdirigering til falske hjemmesider.

Anbefalingerne fra SAMSIK er basal cyberhygiejne. Skift standardkode. Hold firmwaren opdateret. Undgå at konfigurationsinterfacet er internetvendt. Aktiver to-faktorlogin. Og en sidste sætning, som er værd at hæfte sig ved: hvis routeren ikke længere kan opdateres, så udskift den!

I dag er det sidste brugerens problem. Fra december 2027 bliver det i højere grad fabrikantens.

Hvad flytter CRA?

EU's Cyber Resilience Act, forordning (EU) 2024/2847, finder anvendelse for fabrikanter fra 11. december 2027. Forordningen gælder for produkter med digitale elementer, altså hardware og software med en eller flere digitale komponenter, herunder komponenter der sælges separat. Routere falder ind under definitionen. Det samme gør IoT-sensorer, industrielle styringskomponenter, netværksudstyr og det meste software der sælges erhvervsmæssigt.

Fabrikanten skal håndtere sårbarheder gennem hele produktets supportperiode. Supportperiodens længde skal afspejle den forventede brugstid og udgør som udgangspunkt mindst fem år, medmindre produktet forventes brugt i en kortere periode. Sikkerhedsopdateringer skal leveres uden unødigt ophold. Produktet skal ledsages af en softwarekomponentliste, der gør det muligt løbende at identificere, vurdere og håndtere sårbarheder. Det gælder også komponenter, fabrikanten selv har købt ind. Fabrikan-

CYBER RESILIENCE ACT I 3 PUNKTER Cyber Resilience Act er forordning (EU) 2024/2847. Fabrikantforpligtelserne finder anvendelse fra 11. december 2027.

Fabrikanten skal håndtere sårbarheder i hele produktets supportperiode og levere sikkerhedsopdateringer uden unødigt ophold. Supportperiodens længde skal afspejle produktets forventede brugstid og udgør som udgangspunkt mindst fem år. Produkter med digitale elementer skal ledsages af en softwarekomponentliste, der gør det muligt løbende at identificere, vurdere og håndtere sårbarheder.

Asger Lund Seniorkonsulent hos Lex Futura.

Rådgiver om informations- og cybersikkerhed, ISMS og regulatorisk compliance, herunder NIS2, CER, DORA og CRA. Asger skriver også nyhedsbrevet 'Compliance i praksis' om det, der sker, når regulering møder virkelighed.

ten kan stille krav til sine underleverandører i kontrakten, men ansvaret over for markedet og myndighederne forbliver fabrikantens.

Ansvaret følger ikke koden. Det følger produktet.

Hvorfor kan indkøbsafdelingen ikke vente til 2027?

For virksomheder omfattet af NIS2 er forskydningen allerede i gang. NIS2 stiller krav om styring af forsyningskædesikkerheden som en del af de tekniske og organisatoriske foranstaltninger. Når en NIS2-omfattet virksomhed køber produkter med digitale elementer, skal leverandørrisikoen være en del af vurderingen, ikke kun pris og funktion.

CRA giver indkøberen et fælles sprog at stille kravene i. Hvor længe leveres sikkerhedsopdateringer? Hvad indeholder leverandørens softwarekomponentliste? Hvordan informeres vi om sårbarheder og inden for hvilken tidsfrist? Hvad sker der teknisk og kontraktligt, når produktet ikke længere kan opdateres?

Spørgsmålene er rimelige at stille allerede i dag. De følger naturligt af NIS2-pligten til at styre leverandørrisici, og de forbereder organisationen på de krav, der finder anvendelse fra 2027. Routeren i SAMSIK-varslingen er et lille eksempel på en større forskydning. Den virksomhed, der i dag køber netværksudstyr uden at stille spørgsmålene, kan om to år sidde med komponenter, den ikke kan dokumentere

passende og forholdsmæssig sikkerhed for under virksomhedens egen NIS2-forpligtelse.

Den første CRA-samtale I produktionsvirksomheder og indkøbsafdelingerne går den første samtale om CRA næsten altid på det samme spørgsmål: hvad siger loven egentlig, og hvem er ansvarlig juridisk? Det er det forkerte sted at starte.

Den første CRA-samtale bør ikke starte hos juristerne. For fabrikanten starter den med et arkitekturdiagram for produktet og spørgsmålet om, hvem der ejer beslutningerne internt. Hvad må produktet gøre? Hvem har adgang til hvad? Hvornår udløser en ændring en ny risikovurdering? Hvem godkender en release?

ENISA's Security by Design and Default Playbook beskriver det som trust boundaries: eksplicitte afgrænsninger af, hvor data, identiteter og eksekveringskontekster krydser fra et mere betroet til et mindre betroet domæne. Det er ikke en compliance-øvelse. Det er en designdisciplin.

For indkøberen starter samtalen med en oversigt over, hvilke produkter med digitale elementer organisationen er afhængig af, og hvem der ejer kravene til dem.

Det er sjældent indkøbsafdelingen alene. Det er indkøb sammen med IT, sikkerhed og den forretningsenhed, der bruger produktet.

Tre spørgsmål du kan stille mandag morgen

CRA bliver ikke håndteret med en politik fra en dokumentpakke. CRA bliver håndteret med konkrete beslutninger om konkrete produkter.

Tre spørgsmål en beslutningstager kan tage med tilbage til sin organisation denne uge:

1. Hvilke tre leverandører af produkter med digitale elementer er vi mest afhængige af i driften, og hvor mange år frem leverer de sikkerhedsopdateringer på det, vi har købt?

2. Stiller vores kravspecifikation i dag krav om en softwarekomponentliste og om leverandørens proces for håndtering af sårbarheder, eller er der kun krav til pris, funktionalitet og leveringstid?

3. Ved vi, hvornår vores vigtigste leverede udstyr og software overgår til end-ofsupport, og hvad vi gør, når det tidspunkt kommer?

SAMSIK-varslingen handler om et angreb, der allerede pågår. CRA handler om, hvordan vi sørger for, at den næste varsling rammer færre danske virksomheder.

Tiden mellem nu og december 2027 er ikke ventetid. Det er forberedelse.

Cyberresiliens er blevet et konkurrenceparameter – ikke kun et sikkerhedsspørgsmål

PROFIL

Cybersikkerhed i virksomhederne har i mange år handlet om at undgå angreb. Det har været præmissen for disciplinen: at beskytte, afvise og holde trusler ude. Men den præmis er ved at ændre sig. Ikke fordi virksomhederne nødvendigvis har gjort noget forkert, men fordi trusselsbilledet har flyttet sig.

konsekvensen af et cyberangreb i stigende grad ikke er, om man bliver ramt, men hvordan man fungerer, når man bliver det.

Idag bliver virksomheder konstant udsat for angreb – store og små. Truslerne står ikke længere og venter; de tester løbende grænserne. Det gør forskellen tydelig: Det afgørende er ikke længere, hvor godt man undgår angreb, men hvor godt man fungerer, mens de står på.

Som i boksning er det ikke altid den, der blokerer flest slag, der holder længst. Det er ofte den, der kan absorbere presset og blive stående. Den samme logik gælder i stigende grad for cybersikkerhed.

Cyberresiliens er derfor ikke et tillæg til klassisk sikkerhed. Det er en forskydning i selve disciplinen – fra beskyttelse til evnen til kontinuerligt at modstå og håndtere pres.

Fra beskyttelse til drift under pres Cybersikkerhed har traditionelt haft et defensivt sigte: at beskytte systemer, lukke sårbarheder og sikre compliance. Det er stadig nødvendigt. Men i et trusselsbillede præget af hastighed, kompleksitet og dybe afhængigheder er det ikke længere tilstrækkeligt.

Angreb udvikler sig hurtigere, og forsyningskæder er tæt integrerede. For mange virksomheder stopper forretningen i praksis, hvis en central leverandør gør. Det betyder, at

Cyberresiliens handler netop om den evne: at opretholde drift, beslutningskraft og leveranceevne, mens presset står på – ikke først når det er overstået.

De mest robuste virksomheder opererer bedre – ikke bare sikrere

Resiliens handler ikke kun om at minimere nedetid. Det handler om at kunne holde forretningen i gang under reelle forstyrrelser: at levere til kunder, selv når centrale systemer er nede, at træffe beslutninger, når data ikke er til at stole på, og at håndtere hændelser uden at miste kundetillid.

Det er en anden disciplin end klassisk sikkerhedstænkning. Det er operationel robusthed. Og i praksis betyder det, at nogle virksomheder kan fortsætte, mens andre går i stå – også selvom begge har arbejdet seriøst med cybersikkerhed.

Den reelle sårbarhed ligger ofte uden for virksomheden En væsentlig årsag til udviklingen er, at mange virksomheders største risici i dag ligger uden for deres egen direkte kontrol – i leverandørkæder, SaaS-platforme, identiteter og adgangsrelationer.

Det gør klassisk “beskyt din egen perimeter”-tænkning utilstrækkelig. Cyberresiliens handler i stedet om at forstå, hvad virksomheden faktisk er afhængig af for at fungere – og hvad der sker, når dele af det svigter.

Det overblik er ikke kun teknisk. Det er forretningsmæssigt. Og det er afgørende for, hvor godt man reelt kan modstå pres.

Robusthed er blevet en ledelsesdisciplin Når fokus flytter sig fra beskyttelse til modstandskraft, flytter ansvaret sig også. Hvis cybersikkerhed alene handler om kontroller, teknologier og compliance, forbliver det et it-anliggende. Men hvis det handler om virksomhedens evne til at fungere under pres, bliver det en ledelsesopgave.

Modstandskraft opstår ikke af dokumentation, men når risici er koblet til forretningskritiske funktioner, når afhængigheder er kendte og prioriterede, og når beslutningsveje fungerer, også når situationen er uafklaret og tempoet højt.

Det er her, forskellen mellem formel modenhed og reel robusthed bliver tydelig.

Fra compliance til reel modstandskraft

Mange organisationer er i disse år optaget af at implementere nye regulatoriske krav. Det er nødvendigt. Men compliance i sig selv skaber ikke modstandskraft.

I værste fald kan fokus på dokumentation og proces skabe en falsk tryghed, hvor organisationen fremstår moden uden at være i stand til at håndtere reelt pres. Derfor er det afgørende at

supplere compliance-spørgsmålet med et andet: Kan vi fungere, når det går galt?

Det er et mere krævende spørgsmål. Men også et mere retvisende.

Et konkurrenceparameter – ikke kun en forsikring

Når evnen til at fungere under pres bliver afgørende for drift, bliver den også afgørende for position. Virksomheder, der kan opretholde leverancer, træffe beslutninger og reagere hurtigt under forstyrrelser, står stærkere – ikke kun sikkerhedsmæssigt, men forretningsmæssigt.

Cyberresiliens er derfor ikke kun en måde at begrænse tab på. Det er i stigende grad en måde at bevare stabilitet, troværdighed og handlekraft på i et marked, hvor forstyrrelser er et grundvilkår.

Det bør bestyrelser interessere sig for For bestyrelser og direktioner er implikationen klar: Cybersikkerhed bør ikke alene vurderes på kontroller, modenhedsmodeller og revisionsspor, men på organisationens evne til at modstå og absorbere hændelser, der påvirker driften.

Det afgørende spørgsmål er ikke, om man kan undgå alle angreb. Det er, om man kan fungere, mens de sker.

I en virkelighed, hvor cybertruslen er konstant, er det den evne, der i sidste ende adskiller virksomheder – ikke på sikkerhed, men på robusthed.

Andreas Holbak Espersen Branchedirektør i DI Digital

Tekst: Andreas Holbak Espersen

NIS2 skaber først værdi, når det bliver en del af den daglige drift

For mange virksomheder ender compliance som enkeltstående indsatser og tung dokumentation uden reel forankring. Når arbejdet samles og følges op i praksis, bliver det lettere at omsætte krav til handling og fremdrift.

Iarbejdet med informationssikkerhed bliver der ofte sat initiativer i gang med de bedste intentioner. Der udpeges en ansvarlig, vælges et værktøj, og dokumentationen tager form.

Men det gør ikke nødvendigvis virksomheden mere sikker. Hvis indsatsen ikke tager afsæt i de kritiske processer og væsentlige risici, ender informationssikkerhed let som noget, der lever ved siden af driften.

Christian Sig Højer, salgschef i GapSolutions og Per Løkken, direktør i GapSolutions.

GapSolutions

gapsolutions.dk

Find os på V2 – Plads B-114

“Mange virksomheder går til NIS2 med gode intentioner, men ender med et ressourceforbrug, der bliver større end nødvendigt, fordi det er uklart, hvor man skal starte og slutte.”

“Ofte giver det bedre mening at få hjælp til at strukturere indsatsen ud fra kerneforretningen og de vigtigste aktiver,” siger Christian Højer, salgschef i GapSolutions.

NIS2 handler ikke om papir, men om drift NIS2 rejser nogle grundlæggende ledelsesspørgsmål. Hvad er konsekvensen, hvis vi bliver ramt? Hvem gør hvad i et nødberedskab? Hvordan kommer vi tilbage til normal drift?

Det kræver ledelsesmæssige prioriteringer og en forståelse af, at informationssikkerhed er vigtig for virksomhedens robusthed.

“Som direktør ved man, at hverdagen altid kommer i første række. Derfor kan NIS2 hurtigt blive opfattet som endnu en pålagt opgave. Men i virkeligheden handler det om at beskytte sin drift og beslutningskraft” siger Per Løkken, direktør i GapSolutions.

Fra complianceprojekt til en del af hverdagen Vores rådgivere hjælper med at gøre NIS2 og informationssikkerhed operationelt, så compliance ikke bliver et tungt projekt ved siden af driften.

Med GapPortalen kan I samle opgaver, ansvar, dokumentation og opfølgning ét sted og få det til at leve som en naturlig del af hverdagen.

Det gør det lettere at skabe overblik, prioritere indsatsen og sikre, at både ledelse og organisation arbejder i samme retning. Målet er ikke compliance i sig selv, men at gøre NIS2 værdiskabende for driften

OM GAPSOLUTIONS

GapSolutions er et dansk ejerledet selskab, der hjælper virksomheder med at få styr på compliance.

Vores platform samler GRC-arbejdet ét sted, og med rådgivning og sparring ovenpå hjælper vi vores kunder med at omsætte krav til handling i den daglige drift.

Kontakt

Christian Sig Højer Salgschef +45 7174 8583 ch@gapsolutions.dk

Kan din cybersikkerhed måles?

Kan bestyrelsen dokumentere, at virksomhedens cybersikkerhed faktisk er blevet bedre? For mange organisationer er svaret uklart. Samtidig stiller NIS2-direktivet nye krav til ledelsens ansvar for cyberrisiko og til dokumentation af sikkerhedsniveauet. Kravene stopper ikke ved de virksomheder, der er direkte omfattet. De breder sig i værdikæderne, hvor manglende dokumentation kan få konsekvenser for både samarbejder og kontrakter.

Cyberangreb er i dag blandt de største operationelle risici for virksomheder i både kritiske og ikke-kritiske sektorer. Alligevel oplever mange bestyrelser, at cybersikkerhed fortsat er et område, hvor det kan være vanskeligt at få et klart og strategisk overblik.

Med NIS2 er præmissen ændret.

Cybersikkerhed er ikke længere alene et teknisk spørgsmål. Direktivet placerer et tydeligt ansvar hos ledelse og bestyrelse for organisationens risikostyring, beredskab og dokumentation.

Virksomheder skal kunne vise, hvordan de arbejder systematisk med at identificere, håndtere og reducere cyberrisici.

Bestyrelser forventes i dag ikke blot at forstå cyberrisiko, men også at kunne dokumentere, at virksomheden bliver mere sikker over tid. Men konsekvenserne stopper ikke ved de virksomheder, der direkte er omfattet af reguleringen.

Den største effekt rammer værdikæderne.

Virksomheder underlagt NIS2 forventes i stigende grad at stille krav til deres leverandører om dokumenteret cybersikkerhed. Leverandører skal derfor kunne dokumentere både deres sikkerhedsniveau og deres evne til løbende at forbedre det.

Mange organisationer har gennem årene investeret betydelige ressourcer i sikkerhedsteknologi, processer og compliance. Men når bestyrelser spørger, om investeringerne faktisk har gjort virksomheden mere sikker, er svaret ofte uklart.

Det skyldes blandt andet, at cybersikkerhed sjældent måles på en måde, der giver ledelsen et samlet og forståeligt billede.

Hvis cybersikkerhed ikke kan måles, bliver den også vanskelig at styre strategisk.