CIBERSEGURIDAD

ESENCIAL

Las Amenazas en Redes y Cómo Protegerte

2 DE JULIO DE 2025

BRANDON ARABIA

CyberSkillsAcademy:

Capacitación de Expertos para un Futuro Seguro

Conviértete en un defensor digital. Nuestros cursos te brindan las habilidades prácticas para enfrentar las ciberamenazas. Desde detección avanzada de phishing hasta hardening de sistemas, nuestra formación te prepara para el mundo real.

¡Invierte en tu conocimiento, invierte en tu seguridad! Explora nuestros cursos en: www.cyberskillsacademy.edu

Editorial

Esta publicación, cortesía de Brandon Arabia, nace del compromiso inquebrantable de democratizar el conocimiento en ciberseguridad. En un mundo cada vez más conectado, la comprensión de los riesgos digitales es fundamental. Esperamos que este e-book sirva como una herramienta valiosa para empoderar a individuos y organizaciones frente a las crecientes amenazas en línea.

Autor

Brandon Arabia es un entusiasta y aprendiz constante en el campo de la ciberseguridad. Con un profundo interés en la protección de la información y la concientización digital, he dedicado este trabajo a simplificar conceptos complejos para hacer la seguridad en redes accesible para todos. Mi objetivo es contribuir a un entorno digital más seguro para nuestra comunidad.

Dedicatoria

A todos aquellos que buscan entender y fortalecer su presencia digital. Que este manual sea su primera línea de defensa en el vasto y fascinante mundo de la ciberseguridad.

Introducción

Bienvenidos a Tu Fortaleza Digital: El Primer Paso Hacia una Red Segura

En la era digital, nuestras vidas están intrínsecamente ligadas a las redes. Desde la banca en línea hasta las videollamadas con nuestros seres queridos, dependemos de conexiones estables y, sobre todo, seguras. Sin embargo, esta comodidad viene con un riesgo inherente: un ecosistema de amenazas cibernéticas cada vez más sofisticadas.

Los ataques a redes ya no son incidentes aislados; son una realidad cotidiana que afecta a individuos, empresas y gobiernos. Comprender estas amenazas no es solo una tarea para expertos en TI, sino una necesidad fundamental para cualquier persona que utilice internet.

Este e-book es tu manual indispensable. Aquí, desglosaremos las amenazas más comunes que acechan en las redes y, lo que es más importante, te equiparemos con las estrategias y herramientas básicas para defenderte.

Nuestro objetivo es empoderarte, transformándote de un usuario pasivo a un defensor activo de tu propia seguridad digital. Prepárate para construir tu fortaleza digital.

El Enemigo Invisible: Ingeniería Social y

Phishing

La ingeniería social es el arte de manipular a las personas para que revelen información confidencial o realicen acciones que no deberían. No ataca la tecnología, sino la psicología humana

El phishing es la forma más común de ingeniería social. Consiste en suplantar la identidad de una entidad legítima (banco, red social, servicio de streaming, gobierno) para engañarte y robar tus datos.

Tipos comunes de Phishing:

• Email Phishing: Correos electrónicos falsos que imitan a empresas o contactos conocidos.

• Smishing: Mensajes de texto (SMS) fraudulentos.

• Vishing: Llamadas telefónicas engañosas.

Cómo detectarlos:

• Remitente sospechoso: Direcciones de correo o números desconocidos o ligeramente alterados.

• Enlacesextraños: Pasa el cursor sobre los enlaces sin hacer clic para ver la URL real (¡casi nunca es la que esperas!).

• Erroresgramaticalesodeortografía: Las organizaciones legítimas revisan sus comunicaciones.

• Mensajes de urgencia o amenaza: Intentan que actúes impulsivamente ("Tu cuenta será suspendida si no haces clicAHORA").

• Solicitud de información personal: Nunca te pedirán tus contraseñas, PINs o número de tarjeta por email o mensaje.

Cómo defenderse:

• Verifica siempre al remitente: Si tienes dudas, contacta directamente a la entidad usando un canal oficial (no el que viene en el mensaje sospechoso).

• No hagas clic en enlaces sospechosos: Escribe las URLs directamente en tu navegador o usa tus marcadores.

• Usaungestordecontraseñas: Te ayuda a usar contraseñas únicas para cada sitio y a no caer en trampas.

• Doble verificación: Si recibes una solicitud inusual de un conocido, llámalo para confirmarla.

Malware: El Software Malicioso que Ataca tu Red

El malware (del inglés malicious software) es cualquier programa diseñado para infiltrarse en tu sistema, dañarlo, robar datos o interferir con su funcionamiento normal sin tu consentimiento.

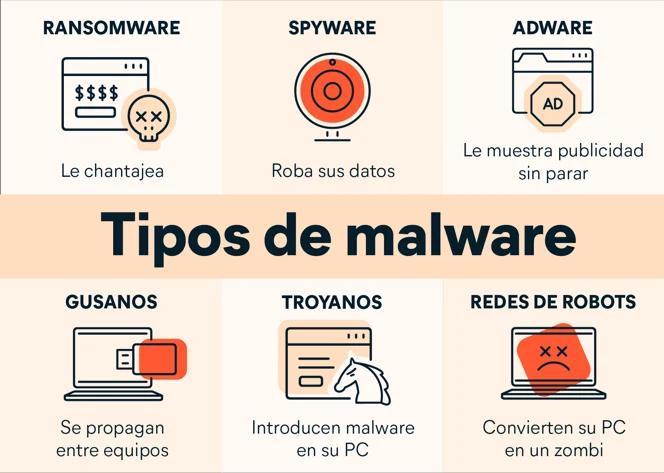

Tipos clave:

• Ransomware: Cifra tus archivos o bloquea tu sistema y exige un rescate (usualmente en criptomonedas) para restaurar el acceso. Es una de las amenazas más lucrativas y destructivas.

• Virus: Se adjunta a programas legítimos y se replica cuando el programa infectado se ejecuta, propagándose a otros archivos y sistemas.

• Gusanos: Son programas maliciosos que se auto-replican y se propagan a través de redes sin necesidad de adjuntarse a un programa anfitrión, consumiendo ancho de banda y recursos.

• Spyware: Recopila información sobre tus hábitos de navegación o datos personales sin tu conocimiento.

• Adware: Muestra anuncios no deseados.

Vectores de infección comunes:

• Descargas de software no oficial: Programas "crackeados" o de sitios web poco fiables.

• Adjuntos de correo electrónico: Documentos o ejecutables infectados.

• UnidadesUSBinfectadas.

• Sitioswebmaliciosos.

Cómo defenderse:

• Antivirus y Anti-Malware: Instala y mantén actualizado un software de seguridad de confianza que escanee regularmente tus dispositivos.

• Actualizaciones de Software: Mantén tu sistema operativo y todas tus aplicaciones siempre actualizadas. Estas actualizaciones a menudo incluyen parches de seguridad cruciales.

• Copias de Seguridad Regulares: Implementa la regla 3-2-1: al menos 3 copias de tus datos, en 2 tipos de medios diferentes, y 1 copia fuera del sitio (en la nube o un disco externo desconectado). Esto es tu mejor defensa contra el ransomware.

• Firewall: Asegúrate de tener un firewall (cortafuegos) activado, tanto a nivel de software como de hardware (tu router). Esto controla el tráfico de red, bloqueando conexiones no autorizadas.

Ataques de Denegación de Servicio (DoS/DDoS):

Cuando la Red se Cae

Un Ataque de Denegación de Servicio (DoS) ocurre cuando un atacante intenta hacer que un servicio, servidor o red sea inaccesible para sus usuarios legítimos. Esto se logra inundándolo con tráfico o solicitudes para agotar sus recursos.

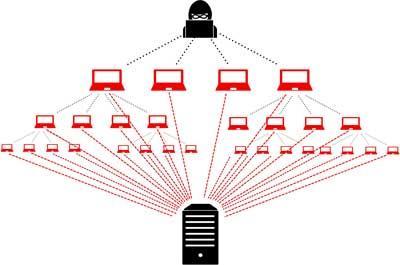

La versión más potente es el Ataque Distribuido de Denegación de Servicio (DDoS). Aquí, la inundación de tráfico proviene de múltiples fuentes coordinadas (a menudo una "botnet" de miles de ordenadores comprometidos), lo que hace mucho más difícil bloquear el ataque.

Impacto:

• Pérdida de servicio: Sitios web caídos, servicios en línea inaccesibles.

• Pérdidas económicas: Interrupción de negocios, daño a la reputación.

• Cortinadehumo: Aveces, un DDoS se usa para distraer mientras se lleva a cabo otro ataque más sigiloso.

Cómo defenderse (a nivel de usuario y pequeña empresa):

• Limitacióndetasas(RateLimiting): Configurar tu router o servidor para limitar el número de solicitudes que una dirección IP puede hacer en un período de tiempo.

• Bloqueo de IPs sospechosas (Blacklisting): Si observas tráfico malicioso constante de ciertas direcciones IP, bloquéalas.

• Servicios de Protección DDoS: Para empresas, usar servicios especializados como Cloudflare oAkamai, que filtran el tráfico malicioso antes de que llegue a tu red. Para usuarios domésticos, tu proveedor de internet suele tener protecciones básicas.

• Mantén tu red y dispositivos seguros: Los dispositivos comprometidos (bots) se usan en ataques DDoS. Un sistema limpio es una defensa indirecta.

Buenas Prácticas y ConsejosAdicionales

Más allá de las defensas fundamentales, adoptar estos hábitos reforzará tu postura de seguridad.

• 1. Cuidado con las Redes Wi-Fi Públicas:

o Son convenientes, pero a menudo no son seguras. Los atacantes pueden interceptar fácilmente tus datos.

o Usa una VPN siempre que te conectes a una red Wi-Fi pública para cifrar tu tráfico y proteger tu privacidad.

o Evita transacciones sensibles (bancarias, compras con tarjeta) en estas redes si no usas VPN.

• 2. Seguridad de Dispositivos Móviles:

o Tus teléfonos y tabletas son computadoras de bolsillo y necesitan protección.

o Bloquea tu pantalla con un PIN fuerte, patrón complejo o biometría.

o Cifra tu dispositivo (muchos lo hacen por defecto ahora) para proteger tus datos si lo pierdes.

o Descarga apps solo de tiendas oficiales (App Store, Google Play) y revisa los permisos que solicitan.

o Mantén el sistema operativo actualizado.

• 3. Uso Responsable de Redes Sociales y Correo

Electrónico:

o Piensa antes de publicar: La información que compartes puede ser usada por atacantes para ingeniería social.

o Configuración de Privacidad: Revisa y ajusta las configuraciones de privacidad en tus redes sociales.

o Correos electrónicos: Sé cauteloso con adjuntos y enlaces de fuentes desconocidas. ¡Si parece sospechoso, bórralo!

• 4. Monitoreo y Alertas:

o Presta atención a las notificaciones de seguridad de tus programas o servicios.

o Revisa regularmente los extractos bancarios y los movimientos de tus tarjetas por si hay actividad sospechosa.

o Si un amigo te envía un mensaje inusual o extraño, desconfía y verifícalo por otro medio.

• 5. Desconfía de lo "Gratis":

o Si algo parece demasiado bueno para ser verdad (ej. "Wi-Fi gratis sin contraseña" en un lugar inesperado, software premium

gratuito sin licencia), probablemente lo sea. A menudo es un anzuelo para robar tus datos.

Conclusión y Llamada a laAcción

Tu Viaje Hacia la Ciberseguridad Continúa

Has llegado al final de este manual, y con ello, has dado un paso gigante hacia una comprensión más profunda de la seguridad en redes. Hemos explorado juntos las amenazas más persistentes que acechan en el ciberespacio: desde la astucia de la ingeniería social y el phishing, hasta la virulencia del malware, la interrupción de los ataques DoS/DDoS y la sutil intrusión del Man-in-the-Middle.

Más importante aún, te hemos proporcionado las herramientas y conocimientos fundamentales para construir tu propia fortaleza digital: el uso inteligente de firewalls, la disciplina de las actualizaciones, la fortaleza de las contraseñas, la seguridad adicional de la MFA, la tranquilidad de las copias de seguridad y, sobre todo, el poder de la concienciación.

La seguridad no es un destino, sino un viaje constante. El panorama de las amenazas evoluciona, pero también lo hacen las defensas. Mantente informado, sé proactivo y aplica lo aprendido. Tu seguridad digital está en tus manos.

¡Gracias por tomarte el tiempo de protegerte a ti mismo y a tu comunidad digital!